高速・多機能・安価と、3拍子揃ったUTMの最適解「FortiGate」で盤石なセキュリティ対策を!

新手の標的型攻撃やBYODでのセキュリティ対策にも柔軟に対応

組織化する犯罪集団と、利用環境の変化に伴うセキュリティ上の脆弱性

コーポレートマーケティング部 部長

余頃孔一氏

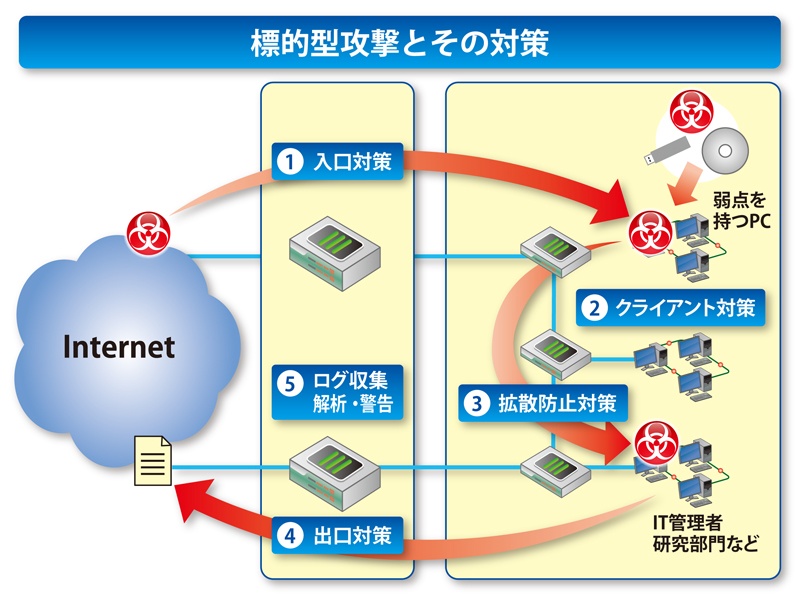

標的型の脅威に対しては、従来どおりゲートウェイを中心としたインバウンド防御は基本となるところだ。ファイアウォールや不正侵入検知/防御、アンチウイルス対策など多層的なセキュリティ対策を施しておく必要がある。さらに余頃氏は「新種の脅威に対処するには、インバウンド防御のみならず、内部から外部へのアウトバンド防御も併せて考えておかなければなりません。今後は出口対策をより一層強化した製品を提供しなければならないでしょう。Webフィルタリングやアプリケーションコントロールなども重要です。またウイルスが社内に侵入して内部で暴れることもあるため、これらの挙動を迅速に発見したり、内部UTMを設置してセグメントごとの対策を施し、被害の拡大を防ぐことも必要になります」と説明する。

攻撃側の変化の一方で、ユーザー側の環境にも大きな変化が見えている。昨今、企業においても、スマートフォン、タブレットなどのモバイル端末が急速に浸透してきた。企業によっては、社員が使いなれた私物端末(BYOD)を業務で利用することを認めるところもある。しかしフォーティネットによれば、モバイルマルウェアは2012年1月~6月期で11倍(前年同期比)も増加しているという。もともとスマートデバイスは、OSやアプリケーションのセキュリティ強度が問題になっている。特にAndroid端末はアプリケーションの配布条項も緩く、セキュリティ上で問題があるアプリケーションをダウンロードしてしまう危険もある。「基本的にモバイルデバイスもコンピュータと同じもの。モバイル環境でのセキュリティ対策も同様に行わなければなりません」(余頃氏)。

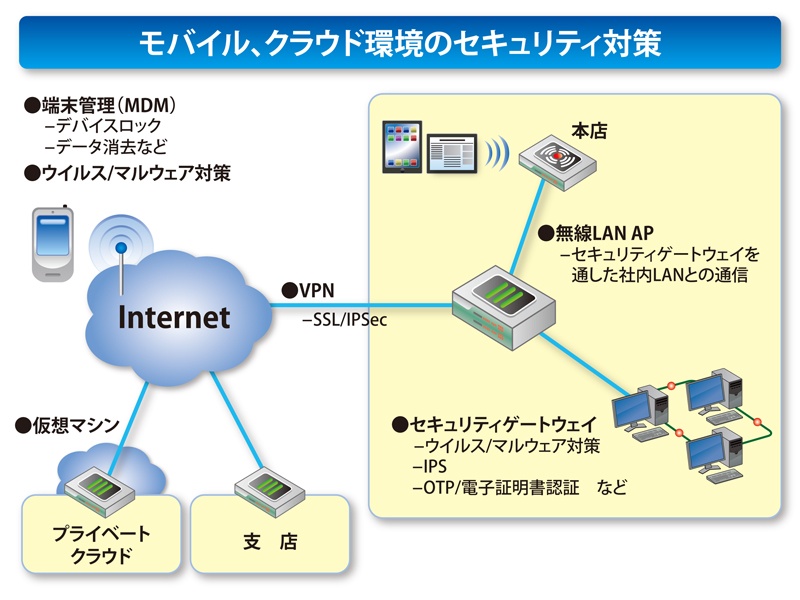

モバイル環境のセキュリティ対策で考慮しておくべき点は、MDM(Mobile Device Management)による管理やマルウェア対策などに加え、まず社内にアクセスするためVPN環境を整えておくことだという。もちろん前述のようなゲートウェイ側でのウイルス対策など、インバウンド防御も重要だ。特に見落とされがちな点は、ワイヤレスでアクセスする際にゲートウェイを通らずに直接社内に入る危険性だろう(図2)。余頃氏は「たとえスマートデバイスにセキュリティ対策が施されていても、モバイルの特性からマルウェア対策には制約があります。アンチウイルスソフトを入れたとしても安全とは言い切れません。攻撃者は1番弱い部分を狙ってきます。モバイル端末に情報がなくても、そこを踏み台にして社内にアクセスすることもあります。今後はモバイルでもゲートウェイを必ず通してセキュリティ対策を施していかなければなりません」と警鐘を鳴らす。

最高性能を引き出すASICと、多彩な機能で複合的な防御を実現

今すぐビジネス+IT会員にご登録ください。

すべて無料!ビジネスやITに役立つメリット満載!

-

ここでしか見られない

1万本超のオリジナル記事が無料で閲覧可能

-

多角的にニュース理解

各界の専門家がコメンテーターとして活躍中!

-

スグ役立つ会員特典

資料、デモ動画などを無料で閲覧可能!セミナーにご招待

-

レコメンド機能

あなたに合わせた記事表示!メールマガジンで新着通知

関連タグ