- 会員限定

- 2014/12/18 掲載

統計的分析を活用した内部不正検知のすすめ~USBメモリでの漏えい検知を実例で解説

デロイトトーマツ サイバーセキュリティ先端研究所 研究員。1996年に第一種通信事業者に入社。ネットワーク技術者としてISPサービスの実証試験からサービス立ち上げに従事。その後ソリューションSE業務、商品企画業務等を経て顧客システムの運用監視部門立ち上げ、国立大学法人における国際無線LANローミング基盤(eduroam)の実証試験、中央官庁におけるセキュリティ監視システムの設計・構築及び運用監視、大手製造業におけるSOCの運用設計支援等を担当。デロイト トーマツ リスクサービス株式会社に入社後、中央官庁発行のガイドライン作成支援、金融機関の情報セキュリティ対策向上の支援等に従事。CISSP、CRISC、PMP等の資格を有する。情報セキュリティ大学院大学客員研究員。

権限を持った人が行った内部不正はどう検知すればよいのか

内部不正によって顧客情報や企業情報等の情報漏えいが発生した場合、その企業は信用失墜、被害者に対する賠償など大きな影響を受け、事業活動を圧迫しかねない。内部不正による情報漏えいに対し対策を講じることは、企業が管理すべき重要な課題として認識されるようになった今、内部不正防止や発生時の迅速な発見と対応に対する要求は日増しに強くなっていると思われる。

この要求に応えるべく、各企業ではシステムによる内部不正防止策の実装、ログを取り込み異常を検知するSIEM(注1)製品の導入、インシデント発生の検知と対策を行う態勢であるCSIRT(注2)/SOC(注3)の創設、情報セキュリティ教育の充実などの対策に取り組み、不正の防止と検知に努めているのではないだろうか。

注2:Computer Security Incident Response Teamの略。コンピュータセキュリティインシデントに対する報告の受領・調査・対応を行う。

注3:Security Operation Centerの略。コンピュータセキュリティインシデントの監視・対応を行う。

組織内において不正な行動である、と明確に判断することができる行動に対しては、比較的容易に検知と防止が可能である。

たとえば、無許可でのUSBメモリ使用を禁止する、いった方針がある、といった具合である。この場合の防止と検知はUSBメモリの接続またはUSBメモリへの書き出しをシステム的に拒否し、記録することで可能となる。しかし、業務上の必要性から正規にUSBメモリへの書き出し権限を与えられた人物が、USBメモリを接続し書き込みを行う、という権限者による内部不正は検知できない。

そのため、権限者が行った内部不正についても検知しようという取り組みがある。「○○の次に△△を行ったことが検知された」「□□を▲▲分の間に◎◎回発生した」といった不正と疑うべき行動の組み合わせを事前に設定し、取得したログがこれに合致した場合にアラートを発する。

これはパソコンの操作やサーバへのアクセスを記録したログをリアルタイムに収集・処理するSIEM製品の実装で実現できる。(今回の例で言えば「USBメモリを挿入した後にUSBメモリに書き込みを行った」というログを検知する。)

とはいえ、このSIEM製品を有効に活用するためには想定されるシナリオを想定・設計する必要があり、入念なリスクの洗い出しと収集すべきログの選択、シナリオの実装・調整が非常に重要な要素となる。さらに、この作業は容易とは言えず高い知識と経験を持つプロフェッショナルの存在が必要不可欠であり、時間とコストを要する。

事前に想定し得なかったシナリオを検知する統計的分析方法の例

これに対し、収集したログを統計的な観点から分析することで「他に比較し特異な行動」(以下、珍しい行動)をあぶり出し、検知する手法がある。今回は比較的簡易な手法として全体の行動傾向を把握し、そこから離れた行動をとるデータを発見する統計的分析手法を紹介する。

統計的分析手法を実際の現場で用いる場合にはさまざまな統計分析の手法を利用して解析を進めていく。本記事では紙面の都合もあり、これら解析手法に関する統計学的な詳細についての解説は行わないが、ここでは統計的分析手法の入り口を紹介することでイメージを掴んでいただければと思う。また、統計に詳しい読者の方はご自身の組織において統計をどのように活用できるかを検討するための参考としていただきたい。

これまでの分析手法と統計的分析手法を比較するための例を示す。

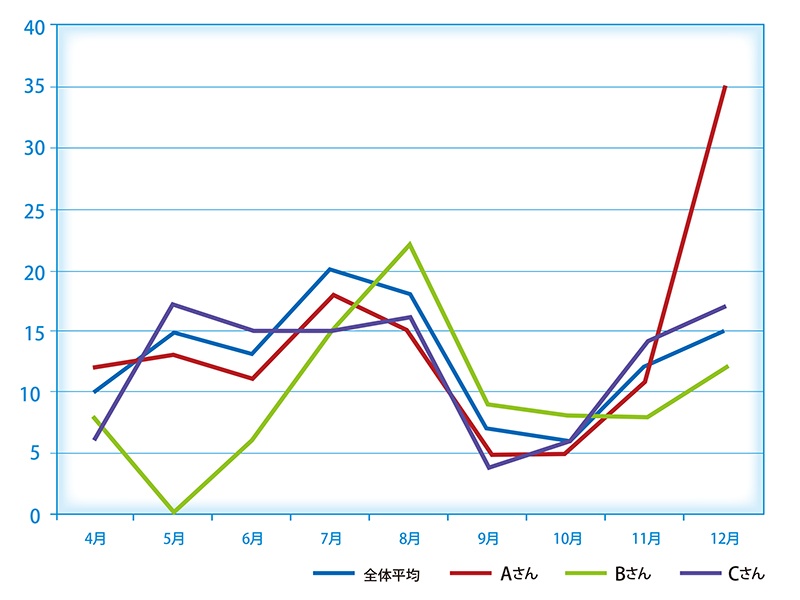

とある組織ではパソコンの操作ログを収集・蓄積している。このうち、USBメモリの書き込み回数について集計した結果、全体の平均と各個人の回数の推移を図1に示したグラフの通りとなった。

このグラフからAさんが12月にAさんのこれまでの行動との比較、全体の平均との比較の両方からみて書き込み量が突出していることが読み取れる。これは全体の平均からX%外れたらアラームを出す、というシナリオでアラームを発生させることができる。

これに対して外れ値検知を行うことでそれぞれの要素の珍しさを計算する、外れ値検知という手法もある。これを利用した場合には図2のグラフを得ることができる。

【次ページ】統計的分析手法を用いた検知の有効性

関連タグ

関連コンテンツ

PR

PR

PR