- 会員限定

- 2013/11/13 掲載

枯渇する情報セキュリティ人材、育成目的で活発化するCTFとは?

セキュリティベンチャー起業後、慶應義塾大学大学院21世紀COE研究員(後期博士課程)を経て、2007年に野村総合研究所に入社。NRIセキュアテクノロジーズに出向し、銀行、生損保、クレジットカード業界をはじめ、数多くのセキュリティ関連プロジェクトに参加。CISSP、CISA、CISM、QSA、ASV、CAIS-Leadなど、セキュリティ系の資格を多数保有。IT雑誌、学会誌への寄稿や、ニュースへの出演経験、登壇経験も多数。業務を通して得られる最新の情報を展開。

ひとことに情報セキュリティ人材といっても、さまざまな組織で、どのような人材が必要なのか、そして、どのように育成していかなければならないのか、という課題が挙がっています。今回は、こうした組織内で必要とされる情報セキュリティ人材について、ご紹介します。

実践的情報セキュリティ人材育成の必要性

そもそもの背景として、サイバー攻撃やマルウェア感染の多発、深刻化が挙げられます。大規模な犯罪組織による、特定のターゲットに対する標的型攻撃や、マルウェア感染などによって、多くの企業・組織が被害に遭う実態が深刻化しています。こうした攻撃の手口はますます悪質化、巧妙化しており、どのような被害を受けたのか、という特定をすることすら困難であるケースも多々見受けられます。このような攻撃から、組織の情報システムやネットワーク、そして情報資産を防御するためには、実際に業務に従事しているIT技術者、情報セキュリティ技術者が、攻撃者の手法や感覚を理解した上で、思考的に優位に立ちながら、先んじて対策を講じる必要があります。

もちろん、筆者をはじめ、情報セキュリティ専門のコンサルタントが、組織内で情報セキュリティ対策のお手伝いすることも可能ですが、すべてをアウトソースすることができるかというと、少なくとも、情報セキュリティ対策を行うための投資や、具体的な実施内容などについての意思決定は組織内で行う必要があります。

決定に必要となるさまざまな情報をセキュリティコンサルタントが提示することはできますが、それらを総合的に判断し、リスクやコストを踏まえた情報セキュリティに関する決断をするためには、組織内に情報セキュリティについて理解を持つ人材が必要不可欠なのです。

求められる情報セキュリティ人材

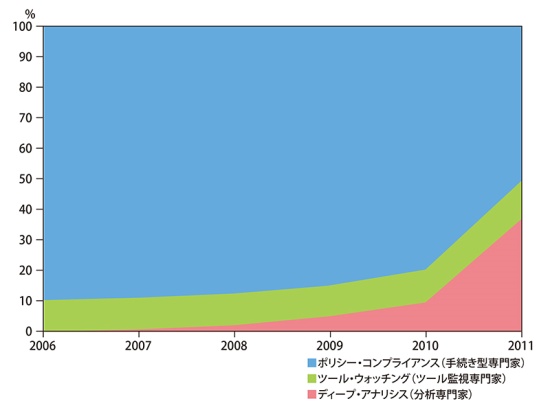

それでは、どのような情報セキュリティ人材が必要とされているのでしょうか。各組織に求められる情報セキュリティ人材としては、数年前までは、事故前提の観点に立ち、セキュリティポリシーやコンプライアンス遵守といった、手続き志向型の専門家が求められていました。

しかし、リスクの変化や標的型攻撃の台頭などを受け、ネットワークのモニタリングや、ログの解析、相関分析といった、実行型、技術型の防御を行うための専門家も求められるようになってきており、組織の予算・リソース配分をシフトさせる必要が出てきています。

具体的には、次のような情報セキュリティに関する技術的な専門スキルが求められています。

・ネットワークトラフィックのパケット詳細分析

・マルウェア解析

・脆弱性診断スキル

・技術的監査

・セキュアプログラミングスキル

・セキュアシステムデザインスキル

そして各組織では、こうした専門スキルを持つ人材を育成する必要があります。

【次ページ】人材育成のための取り組み事例

関連コンテンツ

関連タグ

関連コンテンツ

PR

PR

PR