- 2012/08/20 掲載

IDC Japan、中国におけるクラウドインフラの構築ガイドラインを発表 5段階のステップを経ることを提案

クラウドインフラストラクチャの構築の際には、ソフトウェアとハードウェアを統合するだけでなく、事業に関わるIT戦略の変革が必要になるとIDCはみている。従って、実装を開始する前には、クラウド導入プロジェクトを評価し、経験のあるITコンサルタントやサービスプロバイダの支援を受けて、クラウドのデータセンターの運用や管理方法についての十分な知見を得ておく必要がある。

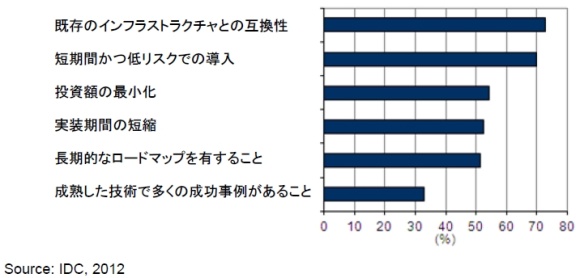

IDCの調査によれば、クラウドインフラストラクチャの選定に際して、多くの企業はプロジェクトリスクの低減とクラウドの導入期間を短縮するために、既存のインフラストラクチャとの互換性を期待する(図1参照)。その結果、既存のアーキテクチャからのスムースな移行により、投資の削減と実装期間の短縮が可能となる。

以上から、IDCは中国企業がクラウドインフラストラクチャを導入する際のロードマップとして、5段階のステップを経ることを提案している。それぞれのステップに含まれる主要なプロセスは以下の通り。

クラウド導入計画は、経営計画の一部として取り扱う必要がある。経営幹部が注力しサポートすることで、それぞれのステップで達成すべきゴールが明確化される。クラウド導入計画は、経営戦略と整合がとれたものでなければならず、導入によって、ビジネスイノベーションとITサービスの変革をもたらすものでなければならない。

2.準備:Preparation

サービスの供給方法と、業務アプリケーションからの要望は、エンドユーザー企業が求める機能に沿ったものである必要がある。インフラストラクチャの選定は、適切な技術に基づくものかを評価し、既存のインフラストラクチャの状況を把握し、自社の事業に求められる機能が何かを考慮する必要がある。システムの移行性についての検証を行い、技術が事業運用に適しているかのチェックも必要だ。

3.実装:Implementation

仮想化がクラウドコンピューティングのベースとなる。企業に必要な高度なセキュリティと信頼性、および拡張性、柔軟性をもった仮想化プラットフォームを構築する必要がある。

4.深化:Deepening

企業は、仮想化インフラストラクチャ上に、リソース割り当ての自動化を実現すべきだ。クラウドインフラストラクチャは、仮想化だけでなく、自動化ツールによる仮想リソースの割り当てと管理までを含むものである。

5.業務アプリケーションと管理:Applications and management

オープン性はクラウドプラットフォームの基本的な性質であり、標準APIの提供と、既存の業務アプリケーションとの互換性は必須。企業は、オープンなエコシステムを提供することを約束できるパートナーを優先的な採用すべきである。既存の業務アプリケーションの移行は段階的なプロセスだ。クラウドインフラストラクチャは、企業の基幹業務をサポートできる必要がある。

今回の発表はIDCが発行したレポート「China Cloud Infrastructure Construction Guide」(CN8627516T)にその詳細が報告されている。

関連タグ

関連コンテンツ

PR

PR

PR