身近なカメラやセンサーが侵入口に…「閉域網=安全」ではない理由と企業の対応策とは

- ありがとうございます!

- いいね!した記事一覧をみる

8年で10倍に増えたサイバー攻撃、なぜ、今IoT機器が真っ先に狙われているのか

ここ数年で、企業のDXが進み、業務システムのクラウド化やネットワーク活用が当たり前になった。この変化により、社内に閉じていたIT環境は、センサーをはじめとする機器や外部ネットワークと常時接続される構造へと変化している。利便性や生産性が高まった一方、外部とつながる機器やサービスが増えた結果、“攻撃しやすい環境”が生まれているのだ。

そうした中で、近年とりわけ標的になりやすいのが、設置台数が急増しているカメラや各種センサーといったIoT機器である。製造業の工場、小売店の店舗、医療現場など、さまざまな分野でIoT機器の導入が進み、これらの「ネットワークにつながる機器」が、新たな侵入口として攻撃者に狙われているのだ。

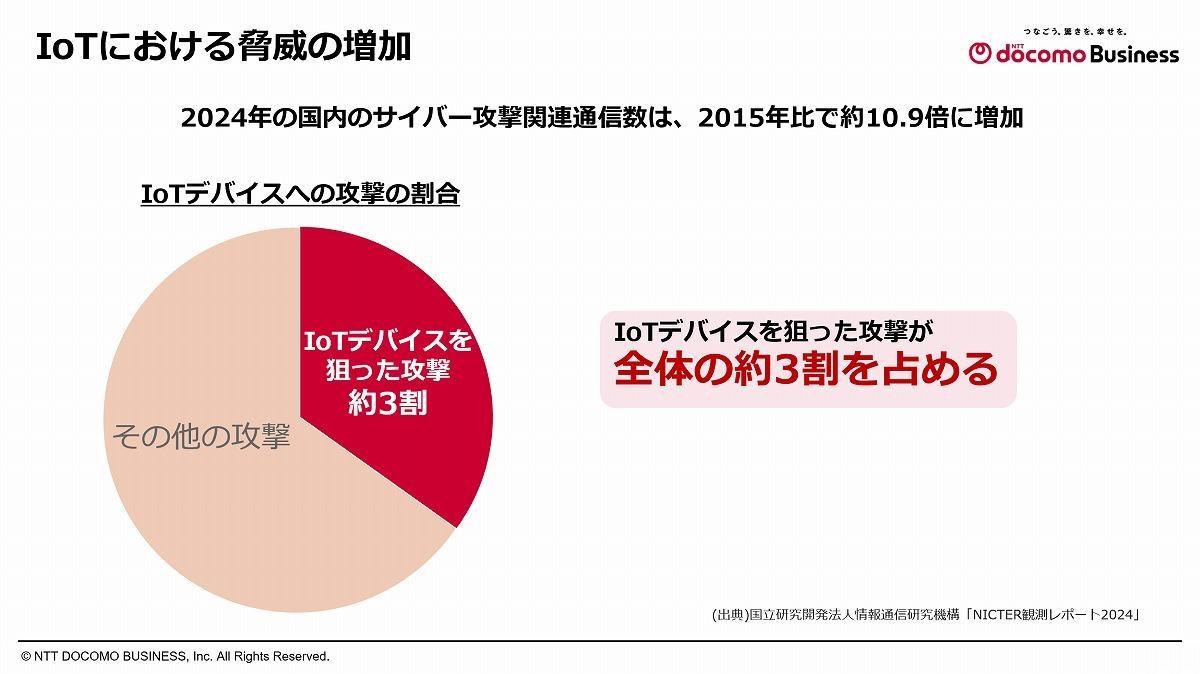

この傾向はデータからも読み取れる。情報通信研究機構(NICT)のレポートによると、サイバー攻撃は年々増加しており、全体の約30%がIoT機器を標的としていると報告されている。

IoT機器が狙われやすい理由は、大きく3つある。

1つ目は、IoT機器における状態監視の難しさである。 多くのIoT機器は、パソコンやスマートフォンのような画面を備えておらず、IoT機器に異常が発生していても利用者が気づきにくい。また、機種・OSが多種多様であるため、標準的なEDRを導入しにくく、端末ログが取得できない、取得できても形式が統一されないケースが多い。その結果、仮に攻撃を受けても、侵入経路や影響範囲を特定することが困難で、問題が見過ごされやすい。

2つ目は、設置場所の問題である。 工場設備の裏や天井、倉庫、バックヤード、屋外の遠隔地など、人の目が届きにくい場所に置かれることが多い。監視が行き届きにくい環境では、機器に対する物理的な不正操作や改ざん、さらにはマルウェアに感染してしまうリスクがある。

3つ目は、IoT機器の多くが単機能であることだ。 温度や湿度、振動、映像など特定データの取得・送信に特化した設計ゆえ、CPU・メモリ・ストレージなどのリソースが限られる。そのため、機器そのものに十分なセキュリティ機能を実装できないケースが多く、パッチ適用やソフト追加も制約を受けやすい。結果として、十分な対策を講じないまま運用され、攻撃者に狙われやすい状況が生まれてしまう。

これらのように、IoT機器だけでセキュリティ対策を完結するには限界がある。では、どのように対策すればいいのだろうか。

この記事の続き >>

-

・閉域網でも攻撃される「見落とされがちな落とし穴」

・IoT機器特有の“ログが取れない”問題……どうアプローチすべきか

・セキュリティの専任者がいない企業でも実現できる、現実的なセキュリティ対策

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!