- 会員限定

- 2026/04/28 掲載

金融庁・FISC基準では足りない…? 金融機関に求められるセキュリティ「3つの評価軸」

EYストラテジー・アンド・コンサルティング株式会社 金融サービス テクノロジー・コンサルティング パートナー 小川 真毅

サイバーセキュリティ業界で24年以上の業務経験を有する。セキュリティエンジニアとしてさまざまなソリューションの設計から導入、運用を数多く経験後、複数の外資系大手IT企業やグローバルファームにてサイバーセキュリティ事業の立ち上げや事業責任者を歴任。EYストラテジー・アンド・コンサルティングでは主に金融業界向けのサイバーセキュリティ・コンサルティング組織リーダーとして事業を推進している。保有する専門資格にCISSP、CISA、CISM、CBCI、CCSK、PMPなど。経営学修士(MBA)。

大手Sier、コンサルティングファームを経て現職。金融機関を中心に、サイバーセキュリティ、ITリスク管理に関する評価・高度化支援に従事。 金融機関向けサイバーセキュリティコンサルティングのチームに所属し、第三者評価サービスをリード。 CRI Profileをはじめ、FFIEC CAT、金融庁サイバーセキュリティガイドライン等、多様なフレームワークを用いた大手金融機関に対する第三者評価の豊富な経験を有する。 専門資格として、情報安全確保支援士、ITストラテジスト、プロジェクトマネージャ、システムアーキテクト、ITサービスマネージャ等の情報処理技術者に関する資格に加え、銀行業務検定も複数保有。

セキュリティ対策で経営層が押さえるべき3つの論点

サイバー攻撃への対策は、従来「何を導入したか」「規定を整備したか」といった「有無」で語られがちだった。しかしサイバー攻撃の高度化により、サイバー攻撃を完全に防ぎ切ることは困難になっている。だからこそ、経営が向き合うべき問いは次のようになる。- 重要業務(クリティカルサービス)が攻撃下でも継続できるか

- 侵入後に影響を限定し、復旧を早める設計・運用になっているか

- 委託先や子会社を含むグループ全体で、一貫した水準を保てているか

これらはもはやITの実装レベルの論点ではなく、優先順位付け(投資判断)、責任分界(誰が意思決定し、誰がけん制するか)、危機対応(意思決定のスピード)といった経営判断に直結する。言い換えると、サイバーセキュリティは「守る活動」であると同時に「態勢の有効性を評価し、経営が判断できる形に落とす活動」でもある。

金融庁ガイドラインは不十分…なぜ自社のセキュリティ水準を測れない?

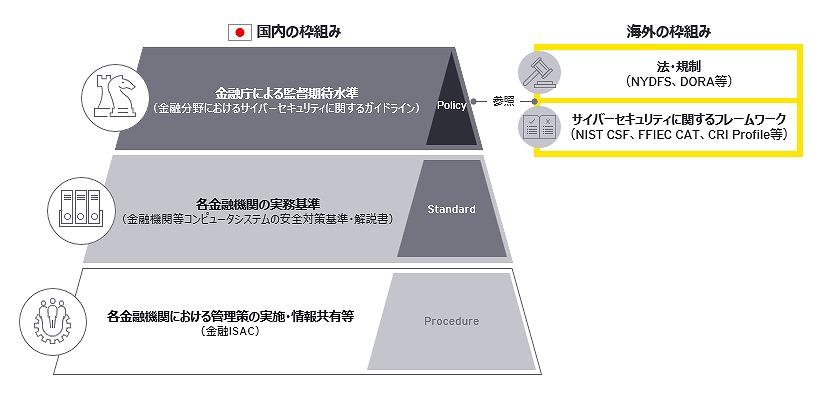

日本の金融機関の実務では、金融庁ガイドライン、FISC安全対策基準、金融ISACの活動が大きなよりどころになっている。これらは、金融機関が最低限満たすべき考え方や具体策を「共通言語」として提供し、各金融機関の取り組みを標準化してきた。しかし「測る」という観点で見ると、次のような3つの難しさが残る。

第1に、チェックリスト的な運用に陥ると有効性評価が弱くなる。要求事項を満たすための証跡整備に集中すると、対策が実際に機能しているか(検知・対応・復旧の有効性)まで踏み込めない。

第2に、粒度の違いがある。ガイドラインは原則・考え方を示し、FISCはより具体策を示すが、両者をどう読み替え、どのレベルを「十分」と置くかは個社判断に委ねられる。

第3に、比較が難しいことだ。経営が意思決定をするうえでは、同業他社との相対位置(ピア比較)や、将来目標の水準が重要だが、国内枠組みだけでは「同じ物差し」で比較しづらい。

【次ページ】FFIEC CATが終了へ…海外で関心が高まるCRI Profileとは

金融セキュリティのおすすめコンテンツ

PR

PR

PR