- 会員限定

- 2023/11/08 掲載

ランサムウェア「Lockbit」が猛威、日本の製造業がサイバー攻撃の最大ターゲットに

英大学院修了後、RPA企業に勤務。大手通信社シンガポール支局で経済・テクノロジーの取材・執筆を担当。その後、Livit Singaporeでクライアント企業のメディア戦略とコンテンツ制作を支援(主にドローン/AI領域)。2026年2月、シンガポールで「SimplyPNG」を設立し、AI画像編集のモデル運用とGPUコスト最適化を手がける。主にEC向け画像処理ワークフローの設計・運用自動化に注力。

製造業のサイバー攻撃の脅威が急増

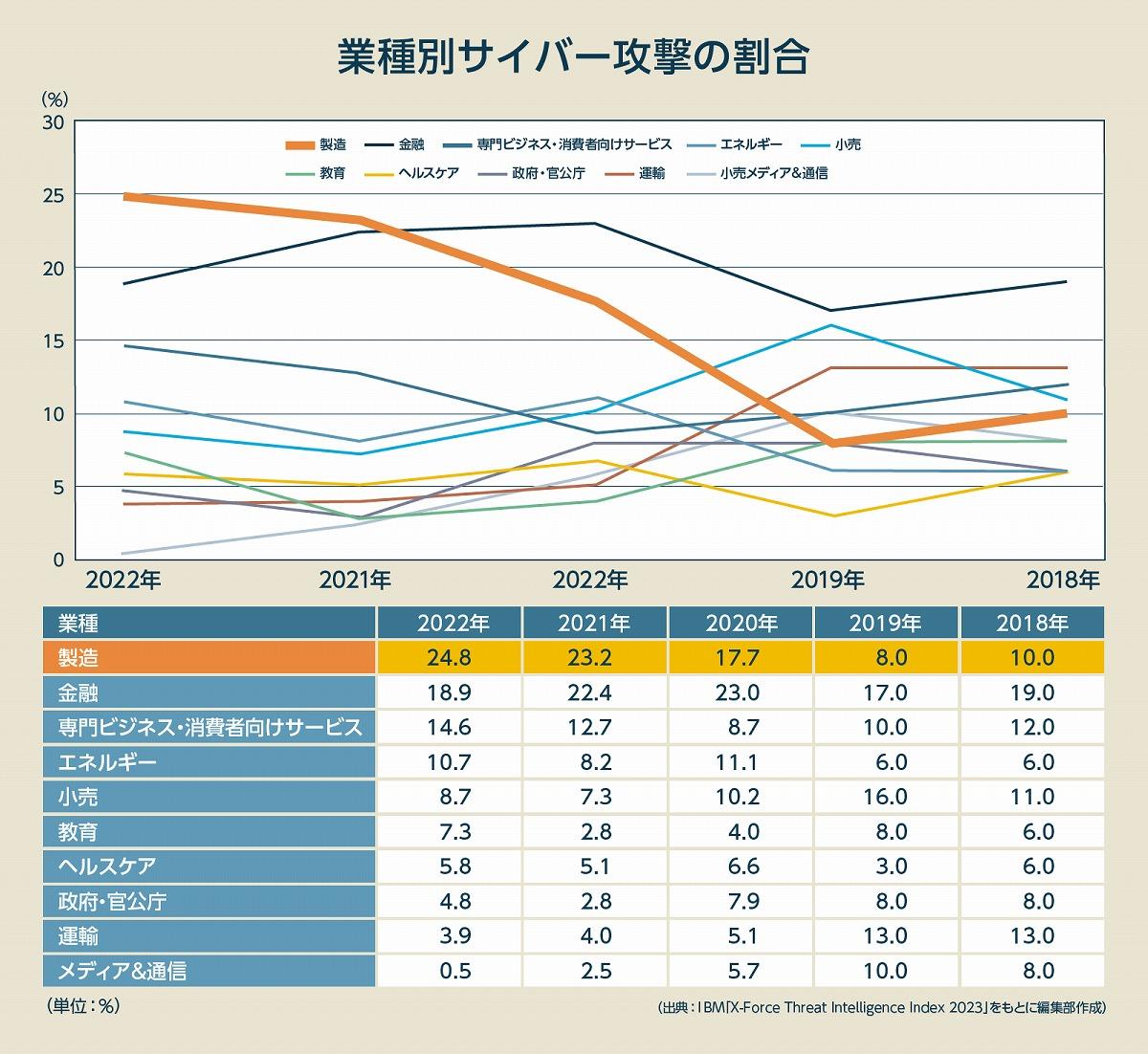

この数年、製造業におけるサイバー攻撃の脅威が急速に高まっている。IBMの調査「X-Force Threat Intelligence Index 2023」によると、2022年の産業別サイバー攻撃の割合において、製造業は24.8%で、他の産業と比較しても5ポイント以上上回り、最多となったことが分かった。サイバー攻撃に占める製造業の割合は、数年前まで他の産業を下回っていたが、2020年に大幅に増加、それ以来高い水準となっている。たとえば2018年に割合が高かったのは、金融・保険産業(19%)、交通産業(13%)、プロフェッショナル産業(12%)、リテール・卸売産業(11%)に対して、製造業の割合は10%にとどまっていた。その後、製造業の割合は、2019年に8%に下落したものの、2020年に17.7%、2021年に23.2%、2022年24.8%と増加を続けている。

こうした状況を受け、製造業におけるサイバー攻撃の脅威と対策は、世界経済フォーラムの主要議題の1つになるなど、世界的に注目される問題となっている。

その世界経済フォーラムのまとめによると、製造業におけるサイバー攻撃の脅威は主に5つあるという。フィッシング攻撃、ランサムウェア、知的財産(IP)の窃取、サプライチェーン攻撃、産業IoT攻撃だ。IBMの調査では、2022年のサイバー攻撃から脅迫につながった事件のうち、製造業は30%を占めたという状況も明らかになっている。

製造業がターゲットにされるのは、生産ライン停止によるダウンタイムに対する耐性が低いこと、また他のセクターと比較してサイバーセキュリティの成熟度が低いこと、ランサムウェアの収益性が高いことなどが挙げられる。

さらに製造業では、しばしば生産ラインの再設計の際、ライン構築が優先されるため、サイバーセキュリティ対策が後回しになることも攻撃対象となる理由の1つになっているという。

日本をターゲットとするサイバー攻撃が急増

世界的に製造業をターゲットとするサイバー攻撃が増加している状況だが、地域別ではアジア太平洋での増加が顕著で、その大半は日本で起こっているとされる。IBMの調査では、2022年のアジア太平洋地域で起きたサイバー攻撃のうち、製造業をターゲットとしたものが48%を占めていたことが明らかとなっている。2番目は金融・保険セクターで、その割合は18%だった。

同調査は、2022年はアジア太平洋地域で特に日本がマルウェアであるEmotet急増の震源地になったと指摘。ロシアによるウクライナ侵攻とほぼ同時にEmotetの急増が発生したことがサイバーセキュリティ・コミュニティの研究者らによって確認されたという。

Emotetは、2014年に初めて特定されたマルウェア。もともとは、コンピュータに潜り込み、機密情報や個人情報を盗むためのバンキングマルウェアとして設計された。その後、バージョンアップにより、スパム配信やマルウェア配信の機能が追加され、他のバンキングトロイも含まれるようになった。一部のセキュリティソフトによる検出を回避する機能を有しており、米国土安全保障省は、Emotetを最も破壊的でコストがかかるマルウェアの1つと位置づけている。

Emotetは主に、スパムメールを通じて拡散。悪意のあるスクリプト、マクロが有効になった文書ファイル、または悪意のあるリンクを介して感染する。Emotetのメールは、「請求書」や「支払い詳細」、また「宅配情報」などの文言を使い、メールを開かせ、悪意のあるファイルやリンクをクリックさせるようにデザインされている。

一度感染すると、Emotetは感染者の連絡先リストを調べ、友人、家族、同僚、顧客にメールを送信し、さらに拡散する仕組みとなっている。また、Emotetは一般的なパスワードのリストを使用して、ブルートフォース攻撃を行い、他の接続されたシステムに侵入を試みる設計になっており、パスワードが「123456」や「passward」など広く利用されるものであれば、簡単に侵入できるという。 【次ページ】ランサムウェア「Lockbit」は2023年も勢い衰えず

セキュリティ総論のおすすめコンテンツ

PR

PR

PR