約4割の企業で不十分な特権ID管理に求められる2つの視点

権限を持つ人の犯行を防ぐには?

- ありがとうございます!

- いいね!した記事一覧をみる

約4割の企業が特権IDを利用した不正の追跡ができないという実情

最近、内部セキュリティ対策において、監査の視点から特に多くの指摘を受けるようになったのが「特権ID」の問題だ。特権IDとは、すべてのシステムに備わっている「何でもできる強力な権限を有するID」のこと。たとえば、Windowsならば「Administrator」、UNIX/Linuxならば「root」などが該当する。何でもできるという点から明らかなように、もし特権IDが悪用されてしまえば、機密情報の漏えいやそれに伴う深刻な被害を及ぼすことになる。ひとたび大規模な情報漏えい事件が起きてしまえば、数百億円単位の賠償金を支払うことにもなりかねない。特権ID自体は、システムの開発・運用・保守などを行うにあたって、必ず利用する必要のあるものだ。しかし、特権IDを複数人で共有してしまうと、いつ、どこで、何をしたのか、個人の特定も困難になってしまう。そこで、紙ベースで事前申請を実施するような運用を行う場合もあるが、監査の際に各サーバの操作ログと申請内容を突合せする負荷がかかってくる。ましてやサーバ台数や関係者が増えてくると、とても管理しきれるものではない。

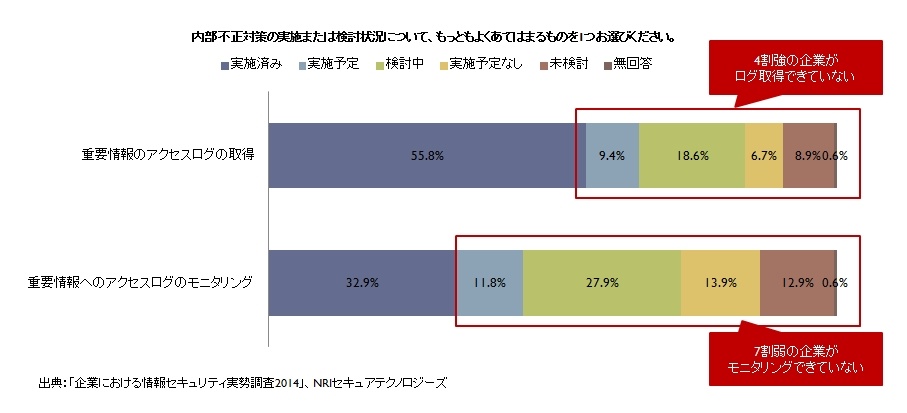

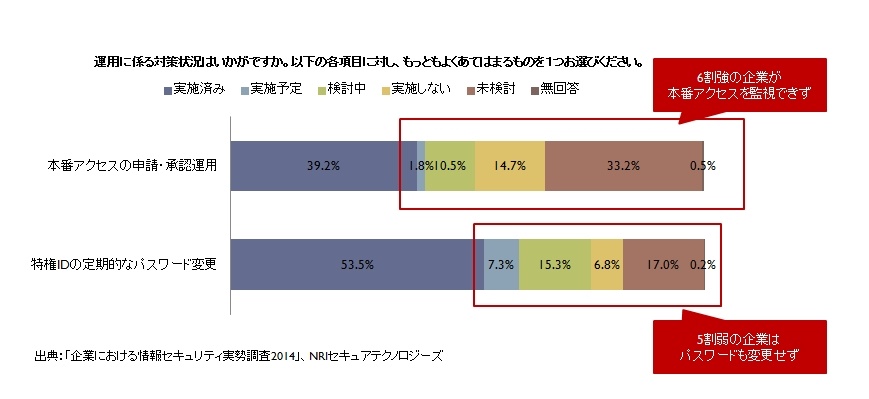

こうした特権IDの問題に対して、企業側の対応は遅れている。NRIセキュアが毎年実施している『企業における情報セキュリティ実勢調査』において、「特権IDの管理状況」に関連する項目を聞いた結果は以下の通りだ。

「調査対象のうち、4割強の企業でそもそも重要情報のアクセスログすら取得できていないことが分かりました。また重要情報へのアクセスログをモニタリングしていない企業は7割にのぼっています。さらに6割強の企業で、本番環境へのアクセスを監視できておらず、5割弱の企業は特権IDのパスワードを定期的に変更することすらできていませんでした」(岸氏)

これでは、もし特権IDを持つユーザーが何かしらの不正を働こうとした場合、社内ではまったく把握できずに、情報漏えい事件が起きたあとに不正が発覚するということになりかねない。

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!