サイバー攻撃の対策は「彼を知り、己を知れば、百戦して殆うからず」の心で

全社一丸での対処が重要

- ありがとうございます!

- いいね!した記事一覧をみる

常に変化するアタックサーフェイスを突いて侵入する脅威に備える

コンサルティング・エンジニア

富田 隆一氏

企業で発生する脅威はメールに潜むことが多い。WordやExcel形式の偽装ファイルからマルウェアに感染してしまったら、被害が拡大しないうちに、いかに早く検知するかという点が重要だ。

「未管理のモバイルデバイスやソフトウェアが社内で使われ、そこから感染してしまう場合もあるため、セキュリティ対策は管理者だけでなく、一般社員も含めて全社一丸で対処しなければなりません」と注意を促すのは、テナブル ネットワーク セキュリティ ジャパン(以下、テナブル)の富田 隆一氏だ。

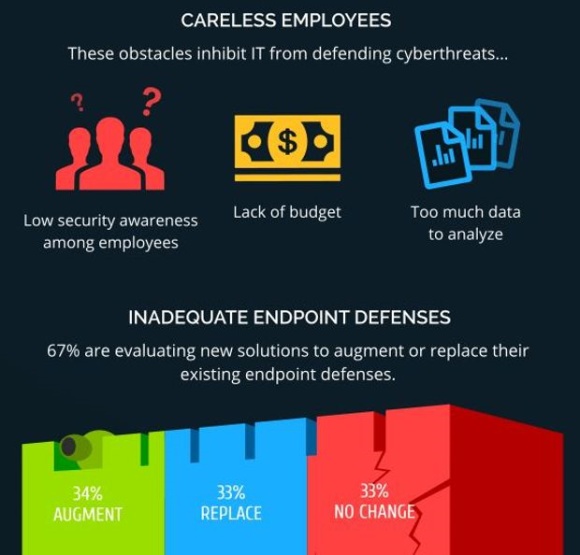

サイバーアタックの脅威が年々高まる状況で、企業のうち67%がエンドポイント・セキュリティを中心に対策を進めているという。次世代ファイアウォールやサンドボックス環境を構築しても抜けてしまう脅威がある中で、最後の砦としてのエンドポイント・セキュリティを強化し、水際で脅威に対処しようとしているわけだ。

「攻撃者は、常に“アタックサーフェイス”(脆弱な攻撃場所)を突いて侵入してきます。物理ネットワークの変更だけでなく、ソフトウェアの導入でも新たな脆弱性が生まれるため、そのような変化を見つけて攻撃が行われているのです。セキュリティ意識の低い社員の未管理デバイスや未許可アプリケーションなどに起因する脆弱性なども含めて、攻撃対象もエンドポイントが中心になっています」(富田氏)

冒頭のように、エンドポイントへのサイバー攻撃のほとんどはマルウェアからだ。攻撃者は、いかにマルウェアをターゲット上で実行させるのかという点に腐心する。その入口になるのが、メールの偽造実行ファイルや、ドライブバイ・ダウンロード(リンク先からダウンロードさせて感染)、ソフトウェアの脆弱性を突いたバッファオーバーフロー攻撃などだ。マルウェアが裏で実行されても、感染状況がわからずに何か月も過ぎてしまい、その間に重要な情報を盗まれてしまうのだ。

では、こういったマルウェアの実行をいかに防げばよいのだろうか? 富田は「孫子の兵法」(十三篇 謀攻篇)の「彼を知り、己を知れば、百戦して殆うからず」(敵についても味方についても情勢をしっかり把握していれば、幾度戦っても敗れることはないという諺)を挙げて、以下のように説明する。

迅速かつ効果的に対策できる米国の規定をベースに守りを固めよ

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!