「すべてを疑う」「常に確認」、ゼロ・トラスト時代に必要なセキュリティ指針とは?

- ありがとうございます!

- いいね!した記事一覧をみる

「ゼロ・トラスト=信頼ゼロ」とは、どんな世界か?

企業におけるクラウドとモバイルの活用が当たり前になった現在、従来の境界型のセキュリティ対策は、過去のものとなりつつある。ユーザーはもうファイアウォールで守られた社内ネットワークの中だけでは業務をしていない。多くのビジネスパーソンは、スマートデバイスとクラウドを駆使して、あらゆる場所にある企業の情報資産に自宅やホテルから、また移動中においてもアクセスしているのが現実だ。

ただし、この状態が「情報セキュリティ」の観点から望ましいかと問われれば、決してそうではない。情報セキュリティだけを考えるなら、かつてのようにすべてが管理された「社内」に情報資産を閉じ込めた方が安全だ。

しかし、もはや昔には戻れない。時間・場所に制約されることなく、クラウドの先進的なサービス、使いやすい生産性の高いアプリを利用できなければ、企業の競争力は阻害されてしまうだろう。

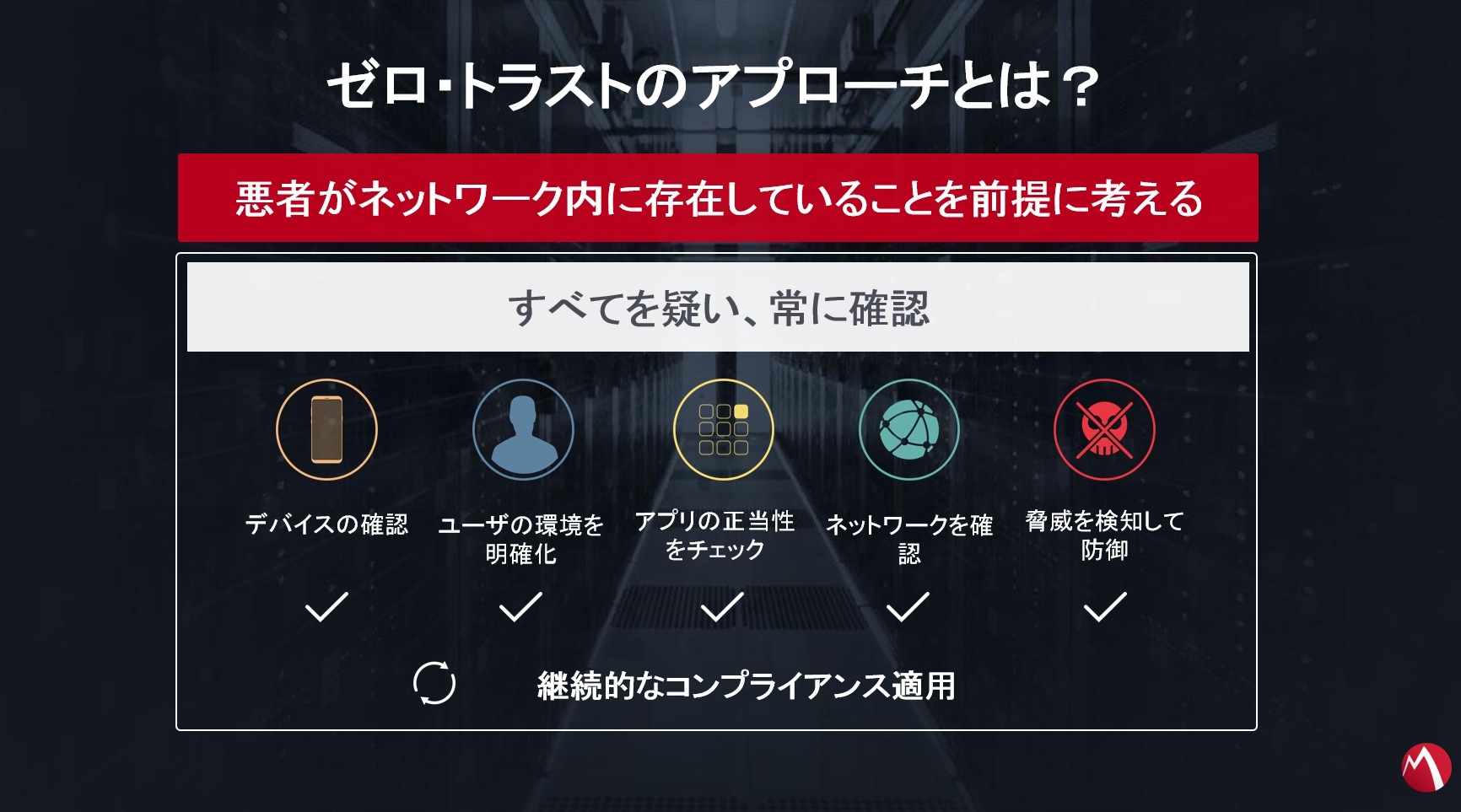

こうした現在の状況を「ゼロ・トラスト環境」と呼ぶ。これは「Trust(信頼)」が「ゼロ」であるという意味だ。では、何の信頼がゼロなのか。それが「エンドポイント」の信頼だ。

ただし、ここでいう「エンドポイント」はデバイスだけを意味しない。デバイス、そこで稼働するOSやアプリ、それを利用するユーザー、ネットワーク環境……などを含むより広い概念と言える。

たとえば、デバイスは企業で支給したものでもOSが脆弱性を抱えていたら危険だ。OSは最新でも危険なアプリがインストールされていたら当然リスクを伴う。ログイン時のIDとパスワードは正しくてもパスワードが盗まれていればそれは本人だとは限らないし、いつもとは異なる環境からのログインだと怪しいと言えるかもしれない。

このように、エンドポイントの信頼性は常に一定ではない。情報セキュリティを確保するには、「エンドポイントの信頼性」は動的かつ多面的にチェックし、少しでも危険を察知したらブロックや再確認などのアクションを取ることが必要になる。

では、どうすれば、こうした仕組みを実現できるのだろうか。

・ゼロ・トラスト環境でトラストを動的に確認するには

・生産性やユーザー体験を「セキュリティ」で損なわないために

・ネイティブアプリの「パスワードレス」を実現する方法とは

・MDM(モバイルデバイス管理)→EMMの先にある「UEM」とは何か?

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!