経産省「サイバーセキュリティ経営ガイドライン」改訂委員 S&J 三輪氏が解説・真の狙いと注力ポイント

- ありがとうございます!

- いいね!した記事一覧をみる

「サイバーセキュリティ経営ガイドライン」はなぜ生まれたのか

──「サイバーセキュリティ経営ガイドライン」が策定された社会背景や目的について、まずは教えてください。三輪氏:ガイドラインが策定された2015年は、まだ日本の企業にサイバーセキュリティ対策がそれほど浸透していないという漠然とした課題がありました。

そこで、政府がさまざまな有識者に意見を求めたところ、「経営者やマネジメント層にセキュリティの重要性が認識されていない」という意見が数多く聞かれました。こうした課題に対して、政府として指針を出して経営者を啓発しようというのがきっかけの1つです。

策定の前提にあったのが、経営者は「ITを知らない」「わかろうとしない」「セキュリティに興味がない」の“3ない”だったので、専門用語は一切入れずに、具体的な対策の内容にも触れず、「セキュリティに投資して、経営リソースを割り当てるべし」というシンプルなメッセージにしました。

──2017年に発表された「サイバーセキュリティ経営ガイドライン Ver 2.0」では、経営者が認識すべき「3原則」と、CISO(最高情報セキュリティ責任者)をはじめとするサイバーセキュリティ対策の推進責任者に対し、経営者が指示すべき「重要10項目」もまとめられました。

三輪氏:サイバーセキュリティが「技術」と「人」で構成されているとすれば、本来は技術の要素が相当高いと言えます。やはり対策の具体的なポイントは触れないといけないのではないかと、さまざまな議論を経た結果、「経営者にわかる言葉で説明ができるCISOを間に置き、その人が10項目を理解して経営者に伝える」という構成にしました。

曽根氏:そもそも企業は多様なリスクを抱えており、そのうちの1つとしてサイバーセキュリティリスクが位置づけられるべきものだと思います。

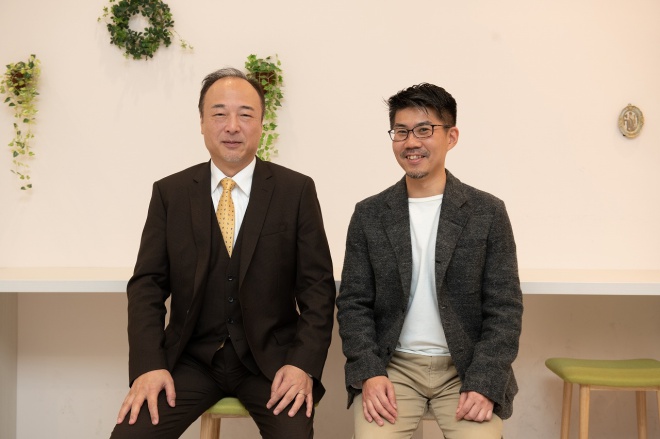

ManageEngine事業部

ManageEngineソリューションエバンジェリスト

曽根禎行氏

今から5年前ごろは、外部からの攻撃よりも、内部不正の脅威がクローズアップされていました。これが昨今では外国、特に中国やロシアといった諸外国の国益や地政学的リスクにも配慮しながらサイバーセキュリティを考えなければならない状況になりました。こうしたサイバーセキュリティを体系的に理解する上でも、本ガイドラインは非常に有意義だったと考えています。

「経営者はセキュリティを理解していない」は本当か?

──「経営者がセキュリティを理解していない」という状況についてはどうお考えですか。三輪氏:「経営者はセキュリティを理解していない」「経営者はITを知らない」という方がいますが、私はまったく異なる見解でいます。

そもそも経営者は頭もよいですし、物事の本質もすぐに理解します。2011年に三菱重工が標的型攻撃に遭って被害が報じられたとき、もしかしたらそれ以前から、多くの経営者は「ウチの会社は大丈夫なのか?」という危機感は持っていたと思います。しかし、それを「大丈夫です」、あるいは「●●と●●の対策は実施しています(が業界標準の対策は行っていない)」と言い続けていたのはむしろ、組織の中間層ではないでしょうか。

そういう経緯を踏まえると、本ガイドラインのような可視化ツールは、経営者からのトップダウンで自社の弱点が明らかになることで対策に結びつけられるだけでなく、これまで「大丈夫です」と答えていた中間層が、「大丈夫ではないです。いつやられても不思議ではありません、なぜなら予算が足りないからです」と言えるようになった点でも貢献できたのではないでしょうか。

──「サイバーセキュリティ経営ガイドライン」は中間層に向けた指針という狙いがあったわけですね。

三輪氏:ガイドラインで言いたかったのは、経営者が「ウチの会社はセキュリティ対策をちゃんとやっているのか?」と聞いたときに、正しく答えられる人を会社に置きなさい、というメッセージなのです。

それに、日本はセキュリティというと防御に話がいきがちです。私は、それは半分当たっていて、半分微妙だと考えています。多くの企業では、侵入前の防御に力が入りすぎて、検知や対応の能力というのが、総じて十分ではない。

セキュリティ対策がうまくいく会社の特徴は、自社の弱点がわかっていて、そこに投資を向けられる会社ではないでしょうか。ですから、このガイドラインを使って「政府もこう言っています。我が社も弱点の部分にもっと予算を投じてください」という形で使うのが正しい使い方だと思います。

曽根氏:おっしゃるように、国内では、従来の境界防御への偏重が依然として続いていると感じます。クラウドやモバイルの普及によって、境界防御の前提が崩れる中で、世のIT資産管理ツールも、いまだに「情報漏えい対策のためのツール」というように見られるケースがあります。

本来は、サイバーセキュリティ対策の最も基本的な部分に「IT資産管理」というのは位置づけられると思います。社内のどこに、どういう情報資産があって、いつ、誰が、どのように使っているかということを、体系的に知ることができないと、サイバー攻撃を検知して、対応しようというときに、スピーディに動くことができないからです。

三輪氏:インシデントの対応の際には、「データの可視化」というのは大きなポイントです。社内のどこに、どんなバージョンのどんな端末があるか、OSやソフトウェアの状態は最新かということがデータとして把握できているというのは、スピーディな対応や事後の再発防止というのに非常に役立ちます。

次の改訂で「グループ企業」も対象に含まれるように

──今後、ガイドラインの改訂はどのような方向で進んでいく見込みでしょうか。三輪氏:「サイバーセキュリティ経営ガイドライン Ver2.0」では、具体的な対策例の例示、防御と検知の内容のバランスも整理した改訂を行いました。さらに今、具体的に成熟度を自己診断できるチェックリストを作っていく作業を行っているところです。

また、このガイドラインはもともと、300人以上の企業を対象にしていました。それが次の改訂作業では、新たにグループ企業も対象に加える予定です。ある程度の規模の企業で、グループ企業もしくはその取引先ではない会社というのは、日本にほとんどなく、影響は広範にわたるとみています。

これを推進しているのが、2019年6月に発表された「グループ・ガバナンス・システムに関する実務指針(CGS)」です。同指針は、単独経営の企業以外、ほぼ日本のすべての上場企業が対象になっています。さらに、意義があるのは「グループ全体でサイバーセキュリティのガバナンスを利かせる」点が明記されていて、サイバーセキュリティ経営ガイドラインを参照するよう言及していることですね。

曽根氏:グループ全体でセキュリティレベルを一定に保つことは非常に重要だと感じています。

上場企業でも、親会社は対策しているが、子会社は行き届いていないケースというのは多数見受けられます。こうしたウィークポイントはセキュリティの攻撃者の格好の標的ともなります。

今回の改訂で、グループのホールディングスが傘下の子会社に対しても一定の対策を義務づけていくような枠組みになれば、こうした課題への解消が進んでいくと思います。

──具体的なチェックリストも実際に取り組む側としてはわかりやすいですね。

三輪氏:これによって、小さな企業であっても、グループ企業内でガイドラインに沿ってチェックを行い、本社に報告義務が生じるわけです。そして、本社はこれを使ってチェックした内容を把握する義務があるのです。

ですから、今、2020年3月末を目指して、ガイドラインの改訂作業を完了させたいと思っています。これが完了すれば、グループ会社で情報漏えいがあると、親会社に責任が及ぶ構造になります。したがって、もうやる気のある、なしに関わらず、ほぼ日本中の会社はサイバーセキュリティ対策を行わなければならなくなるでしょう。

セキュリティ人材の不足にどう対応すればよいのか

──一方でセキュリティ対策を実施する企業の視点に立つと、セキュリティの人材不足やリソース不足に悩むケースも少なくないですね。曽根氏:それこそ、我々のようなIT運用やセキュリティ対策のソリューションを提供するベンダーの存在意義があると思います。先ほども少し触れましたが、我々が提供するIT運用管理ソフトウェア「ManageEngine」は、大企業だけでなく、中堅・中小企業のお客さまでも導入できるさまざまなライセンス体系を用意しています。こうしたツールをなぜ提供するのかと言えば、人手をかけずにサイバーセキュリティ対策のベースの部分となるIT資産管理、パッチ管理、特権ID管理、Active Directory管理、SIEMなどの礎を築いていただきたいという思いがあるからです。

三輪氏:ガイドラインには「適宜、実践的な訓練、効果的な訓練を行うこと」と書いています。これはたとえばマルウェアに感染したといったインシデントが起きたときに、内部に感染が広がっていないか、あるいはActive Directoryは乗っ取られていないか、外部とどれだけ通信したか、ログをもとに問題を分析、判定していく必要があるのです。

つまり、IT資産全体のログがないとそうした対応がスピーディに行えません。さらに、グループ全体でIT資産管理や特権ID管理、Active Directory管理、SIEMなど、グループで一定の共通のツールを使わないと、共通のセキュリティ水準を確保できませんし、インシデントレスポンスもできないのです。

そういう観点でガイドラインに書かれていることを読んでもらえると、有効な対策、対応が行えるのではないかと考えています。

──本日は貴重なお話をありがとうございました。