S&J 三輪 信雄氏が提言!「感染が前提のイタチごっこ、もうやめませんか?」

根治を目指すセキュリティ対策とは?

- ありがとうございます!

- いいね!した記事一覧をみる

対症療法ばかりで根治療法がないセキュリティ対策に、現場は疲弊している

昨今、標的型攻撃やランサムウェアなど、マルウェアによる脅威は増大し、被害も拡大している。大規模な情報漏えい事件が起き、大手企業や団体のトップが謝罪会見をするシーンも珍しいものではない。しかし、これら企業でも対策は行われてきたはずだ。にもかかわらず、情報漏えい事件は後を絶たない。それは従来のセキュリティ対策が対症療法であり、根治療法ができていないからだ。総務省 最高情報セキュリティアドバイザー(CISA)であり、S&J 代表取締役を務める 三輪 信雄氏は、「経営者目線で言えば、情報漏えいは絶対にあってはならないこと」と強調、その問題を指摘する。

三輪 信雄氏

「経営者が自社のセキュリティ対策をIT部門に尋ねると、『ウイルスに感染すると迅速にアラートが上がりますので安心です』と説明を受けるでしょう。しかし、感染して情報漏えい後に分かるのなら、もはや対策としては手遅れです。そんなシステムに、経営者はお金をかけられません」(三輪氏)

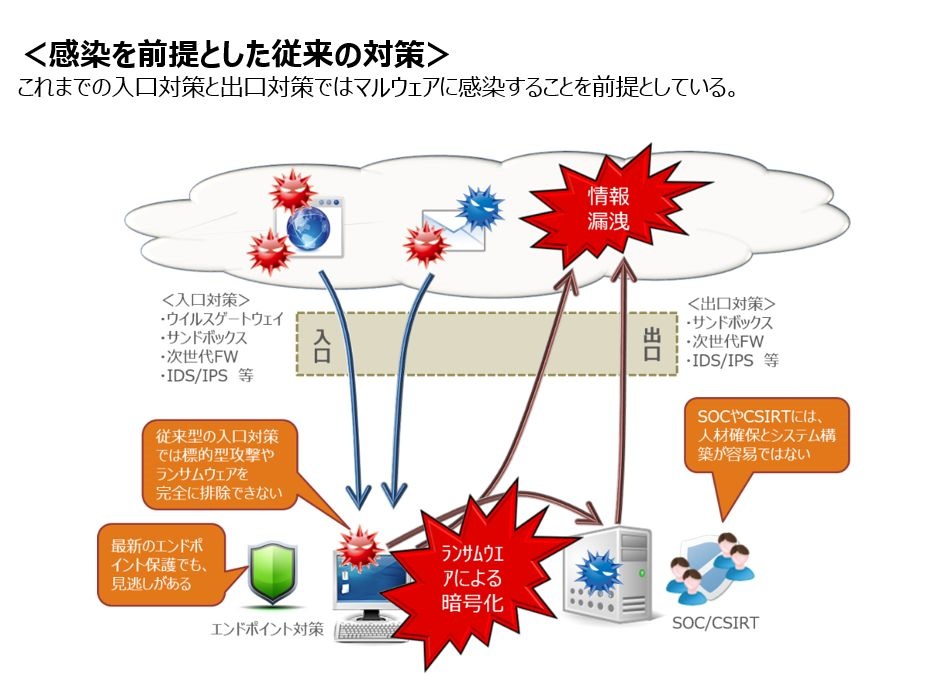

つまり、従来の対策では「感染は避けられない」との前提で設計されており、終わりのない「イタチごっこ」の対策だった。

最近の対策では、さまざまな脅威の相関分析が可能な「SIEM」(Security Information and Event Management)や「SOC」(Security Operation Center)を整備し、インシデントに対応する体制、いわゆる「CSIRT」(Computer Security Incident Response Team)の構築など、高度な対策を打つ大企業もある。しかしこれらは非常に大きなコストを要し、中堅・中小企業では実装できないケースがほとんどだ。また、たとえCSIRTを構築しても、インシデント時の連絡窓口にしかならない “名ばかりCSIRT”であることも多い。

「CSIRTを構築しても、アラートが飛び交い、都度端末を隔離し、Active Directoryのログや盗まれた可能性のある履歴を調べ……。このように日々の対応に追われ、『CSIRT疲れ』を起こしているのが実情です」(三輪氏)

ならば、いっそのこと内部ネットワークをインターネットから分離する構成に変えてしまえば、(関係者の情報持ち出しを除き)安全な社内ネットワークから情報漏えいは起こらないはずだ。

「内部ネットワークから漏えいの可能性が限りなくゼロになることでインシデント・レスポンス対応も激減し、担当者は他の業務に集中できるでしょう。もう、感染を前提とした対応だけでは、厳しい時代に入っています」(三輪氏)

・「くさい匂いは元から絶つ」セキュリティの根治療法とは?

・コストを抑える工夫に満ちた無害化ソリューション

・ユーザーごとに独立した仮想環境を用意

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!