侵入前提のセキュリティ対策で注目、標的型攻撃に備えた「内部対策」の新常識

- ありがとうございます!

- いいね!した記事一覧をみる

標的型攻撃対策で求められる「侵入前提」の内部対策とは

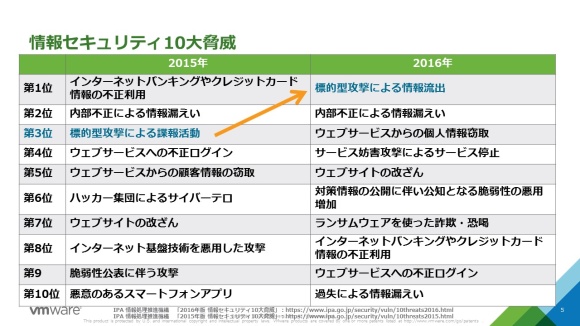

企業に対する標的型攻撃の脅威は、年々高まっている。IPA(情報処理推進機構)が毎年発表している「情報セキュリティ10大脅威」でも、2015年には3位だったのが、2016年、2017年と続けて1位に挙げられている。

標的型攻撃をとらえるのは難しい。セキュリティ企業のファイア・アイのレポートによれば、侵入を自社で検知できる企業の割合は47%で、検知できるまでの平均日数は146日だという。約半数の企業は攻撃されている事実に気づくことができず、残りの企業も気づくまでに約5か月かかっているということだ。

攻撃者は、入念な計画を立てて巧妙な手段で社内ネットワークに侵入する。そして、情報収集の基盤を構築したうえで徐々に侵入範囲を拡大し、より上位の管理者権限を窃取する。つまり、どれだけ入口対策をしても現実として標的型攻撃の侵入を完全に防ぐことは難しく、侵入を前提とした内部対策が特に重要になってきているといえる。

内部対策の新常識? 仮想マシンごとに「ファイアウォール1台」

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!