急増中の“見えないサイバー脅威”、45%が「対策したくてもできない」切実な事情

- ありがとうございます!

- いいね!した記事一覧をみる

高まる「SSL可視化」ニーズ、簡単に対応できない理由とは?

Webのトラフィックを常に暗号化する「常時SSL(https)化」が、急速に進んでいる。グーグル社のレポートによれば、2019年8月24日時点の日本においてChromeでhttps経由で読み込まれたページの割合は80%にまで上昇している。この常時SSL化によって情報漏えいのリスクは大幅に低減したが、企業のIT担当者は新たな問題を抱えることになった。暗号化で攻撃自体も暗号化されてしまっており通信の中身が見えなければ、セキュリティチェックもフィルタリングもできない。その結果、攻撃が行われているのかどうかの確認さえできなくなってしまったのだ。

そこで企業はSSL通信を復号してセキュリティチェックできるようにする「SSL可視化」を進めることとなった。その方法のひとつが、ファイアウォールをはじめとするセキュリティ製品をSSL可視化に対応した製品にリプレースすることだ。しかし、コストがネックになる。SSL可視化までできる製品はメーカーの中でもハイエンド向けのものが多く、新たに購入するとなると多額の費用がかかる。

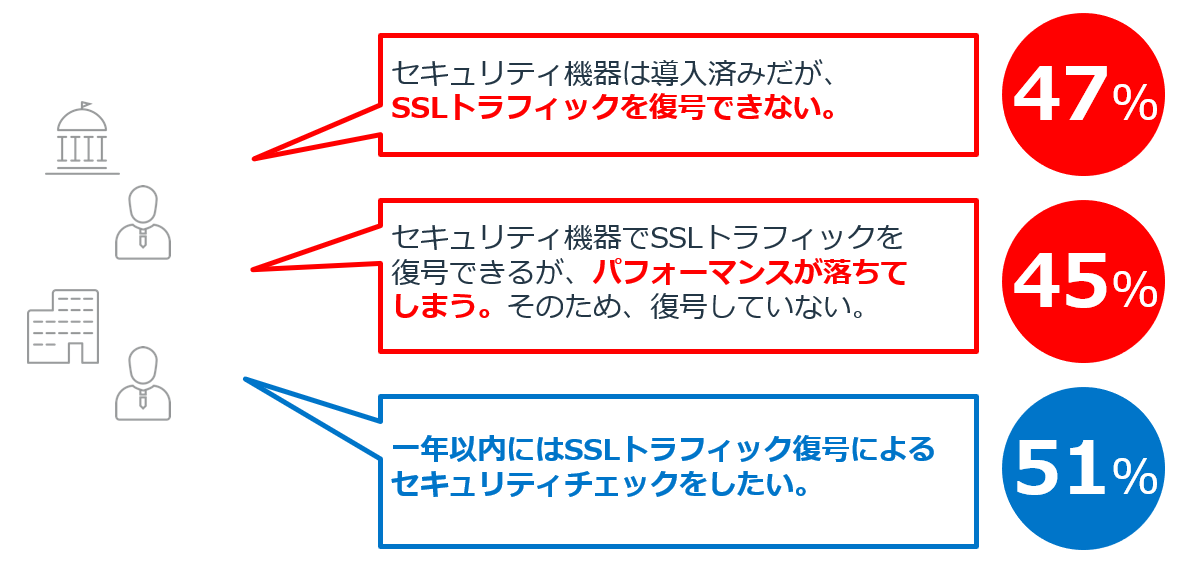

また、仮に既存のセキュリティ製品でSSL可視化ができたとしても、さらに大きな問題がある。それは、ほとんどのセキュリティ製品で、SSLトラフィック復号によって90%近くもパフォーマンスが低下するという事実だ。実際、A10ネットワークス(以下、A10)、Ponemon Instituteが実施した調査では「セキュリティ機器でSSLトラフィックを復号できるが、パフォーマンスが落ちてしまう。そのため、復号していない」と回答した企業の割合が45%にも上った。

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!