- 会員限定

- 2026/02/25 掲載

【ガートナー流】NIST CSF2.0導入で“成功する”企業の条件とは?組織別ステップ解説

ガバナンス強化で進化したNIST CSF 2.0の全貌

NIST CSFは、米国では組織の50%以上が採用している代表的なサイバーセキュリティフレームワークだ。従来の1.1版は特定、防御、検知、対応、復旧の5つのコア機能で構成されていたが、2.0では新たに「統治」が追加され、6つの機能に拡張された。また、当初は米国連邦政府や重要インフラ向けとして策定されたNIST CSFだが、実際には一般企業など幅広い組織で利用されてきた実情を踏まえ、2.0では中小企業を含むあらゆる規模・業種での利用を正式に想定している。

「その理由は、高い柔軟性があり、ニーズに合わせて調整できるからです」とガートナー バーナード・ウー氏は説明する。

バーナード・ウー氏

NIST CSFを採用する組織の多くは、既知のベストプラクティスを活用していることを保険会社に示すことができるため、サイバーセキュリティ保険料の上昇が抑制されるという財務面でのメリットも報告されている。

「何を達成すべきか」を示すフレームワーク

「NIST CSF 2.0を導入する第1歩は、サイバーセキュリティフレームワークが何であり、何でないかを理解することです」とウー氏は話し、フレームワークとコントロールカタログの違いを明確に区別する。フレームワークは「何を達成すべきか」という高レベルの成果とリスクに焦点を当てる一方、NIST SP 800-53のようなコントロールカタログは「どのように実装すべきか」という詳細な技術的コントロールを提供する。

建築にたとえるならば、コントロールカタログは電気系統や配管などのサブシステムレベルの基準に相当する。これらも重要だが、全体を統合するにはより高次のフレームワークが必要となる。

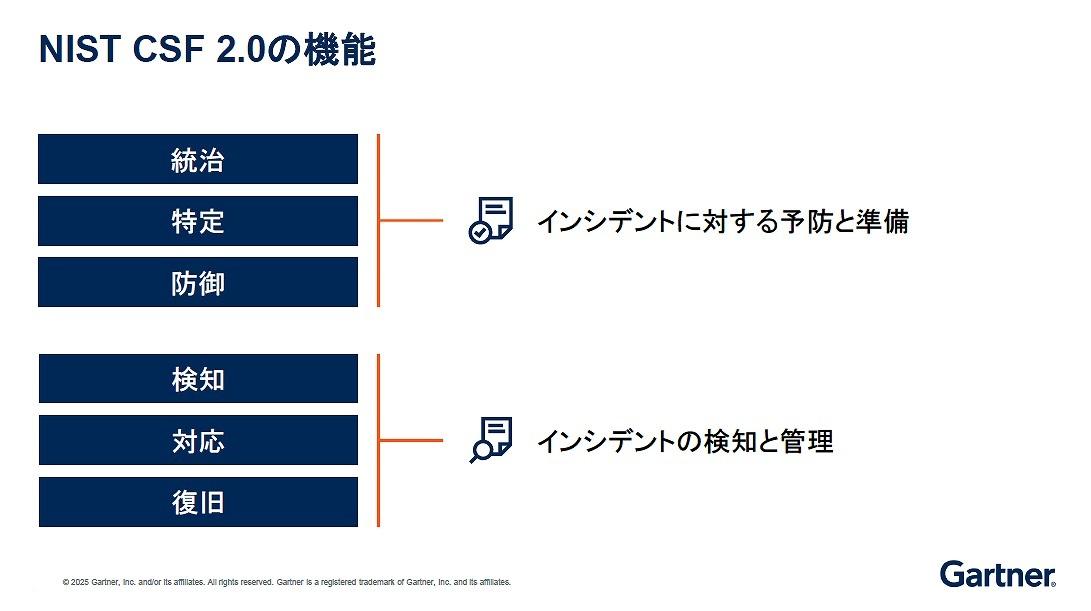

NIST CSF 2.0の中核には、統治、特定、防御、検知、対応、復旧という6つの機能がある。前半の3つが予防的措置、後半の3つが事後対応に焦点を当てており、組織の包括的なセキュリティ対策を支援する構造となっている。 【次ページ】単なる技術リスクではない…事業崩壊を招くビジネスリスクの正体

セキュリティ総論のおすすめコンテンツ

セキュリティ総論の関連コンテンツ

PR

PR

PR