- 会員限定

- 2022/09/08 掲載

アップル製品の安全神話は終わった? 相次ぐ「脆弱性報告」の意味

フリーランスライター、エディター。アスキーの書籍編集から、オライリー・ジャパンを経て、翻訳や執筆、取材などを紙、Webを問わずこなす。IT系が多いが、たまに自動車関連の媒体で執筆することもある。インターネット(とは言わなかったが)はUUCPのころから使っている。

相次ぐアップル製品の脆弱性報告

米国サイバーセキュリティ・社会基盤安全保障庁(CISA:Cybersecurity and Infrastructure Security Agency)が、アップル製品のソフトウェアアップデートについて注意を促すアナウンスを行った。具体的なパッチ情報はCVE-2022-32893、CVE-2022-32894に関するものだ。Webkit(32893)とiOS・macOSのメモリ境界処理に関する脆弱性により、攻撃サイトや悪意のあるアプリによって任意コードの実行を許してしまうというものである。2022年6月に登録申請されたこれらのCVEは、原稿執筆時点の8月21日現在、米国立標準技術研究所(NIST)の脆弱性情報データベース(NVD:National Vulnerability Database)に詳細情報は登録されていないが、アップルからはセキュリティアップデートがアナウンスされている。世界最大の情報セキュリティカンファレンス「BlackHat USA 2022」で発表されたmacOSの脆弱性は、CVE-2021-30873というプロセス制御に関するものだ。パッチは公開され、アップルとしての対応は終わっているが、脆弱性がプロセス管理に関連するもので、未対応の危険なアプリが残っていることに加え、対策済みのバージョンでもプロセスの注入が可能という報告だ。

誤解のないように先に明言しておくが、アップル関係の脆弱性報告が続いたのは、単なる偶然である。BlackHatでの発表は半年以上前から公募が行われ、審査・選定のうえ決定される。アップルおよびCISAのアナウンスは、6月に脆弱性の詳細を把握し8月にパッチリリースされていることから、緊急対応的な動きがうかがえる。

しかし、これらの発表に加え、国内ではサイドローディング解禁が問題となっていたり、TikTokのiOSアプリに当局の監視機能と思われるキーロガーが報告されたりといった動きがみられた。改めて「iOS・macOSは比較的安全」という神話を振り返る必要性を感じる。

iOS・macOSへの攻撃はここ数年に微増傾向

近年、IT環境がクラウドシフトするにつれ、ビジネスシーンでもMacを利用するユーザーが増えている。特にWeb・クラウド系の開発者は、開発環境がクラウドに集中するため、ローカル端末のOSの種類を選ばなくなってきている。ベースがUNIX(BSD)であるmacOSを好むエンジニアも少なくない。ユーザーが増え利用シーンが広がれば、それだけ攻撃者の注目を集めることになる。StatCounterの調査によると、現在、OSの世界シェアは1位がAndroid(44.66%)、2位がWindows(27.92%)3位がiOS・macOS(23.22%:iOS17.85%+macOS5.37%)である。macOSやiOSもある程度のシェアがあり、脆弱性情報は気になるところである。実際、アップル製品の脆弱性報告は増えているのだろうか? NVDのデータから考えてみよう。

NVDは、米国の連邦政府が資金提供する非営利組織MITREが採番・管理する脆弱性情報のCVE番号とその内容を収めたデータベースだ。NVDへのデータ提供はMITREのほか、JPCERTコーディネーションセンター(JPCERT/CC)など主要国のセキュリティ機関、マイクロソフトなど大手ベンダーが行っている。脆弱性ハンドリングの枠組みで管理される世界中の情報が集まっているデータベースと言ってよい。

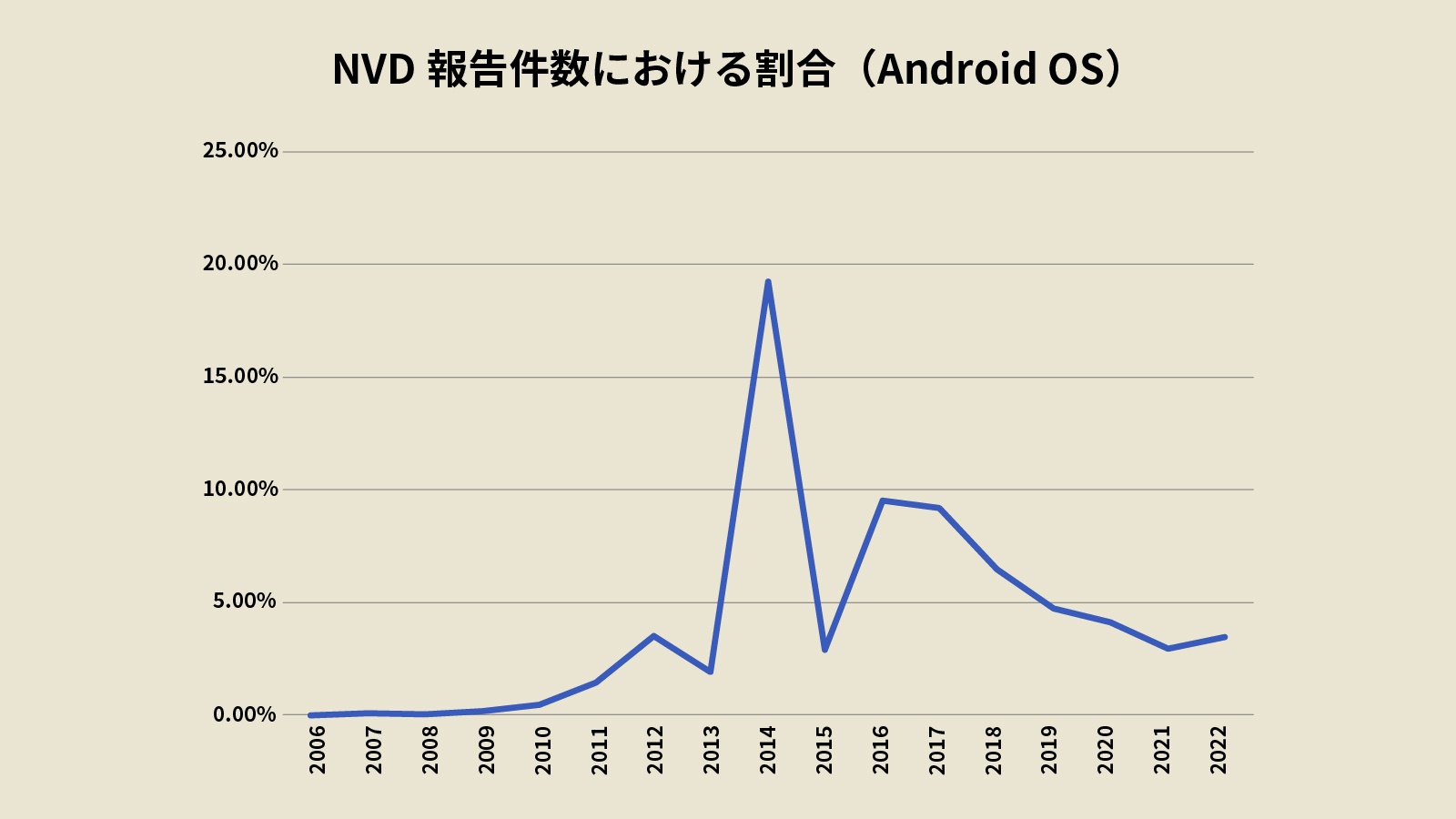

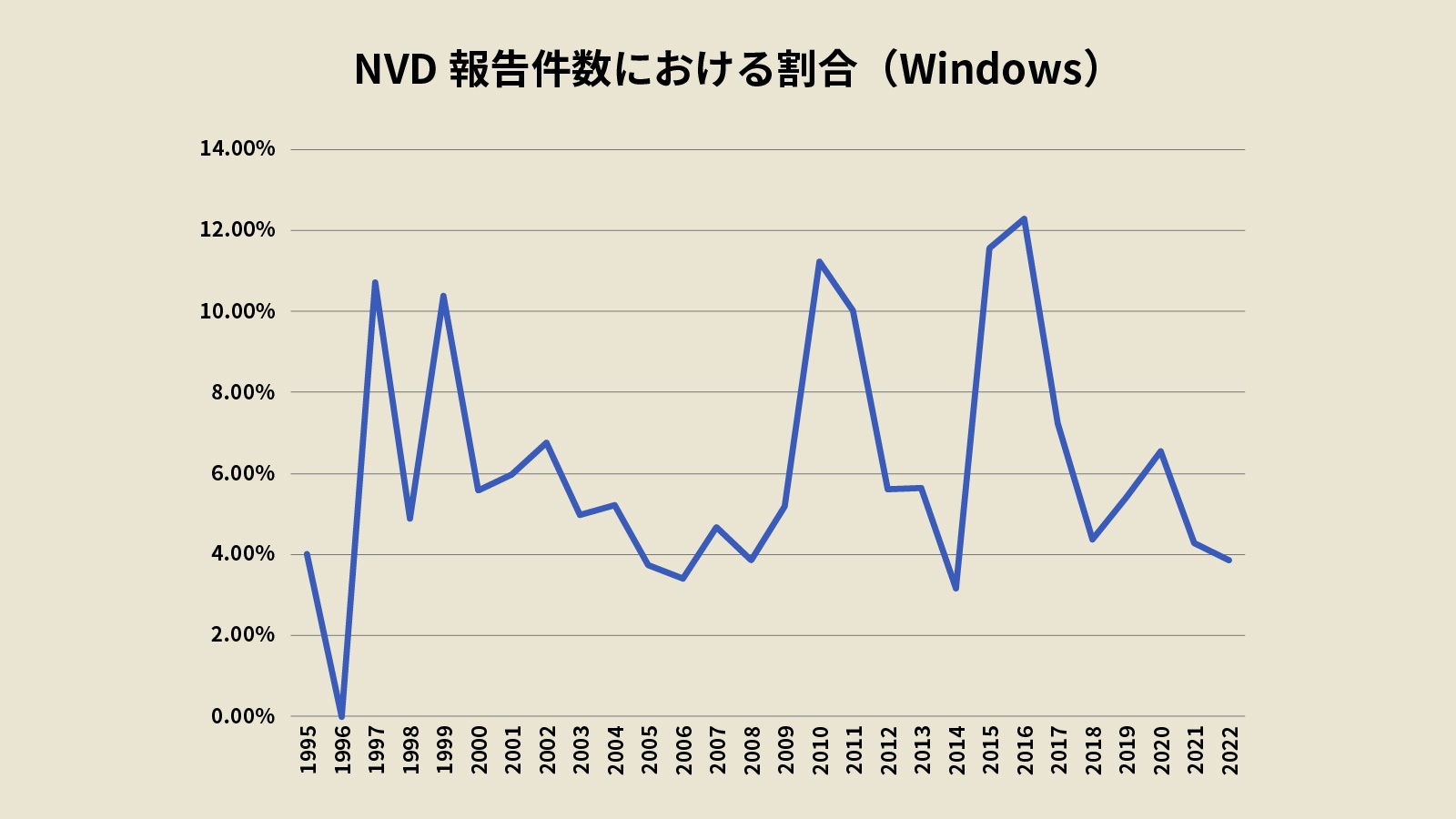

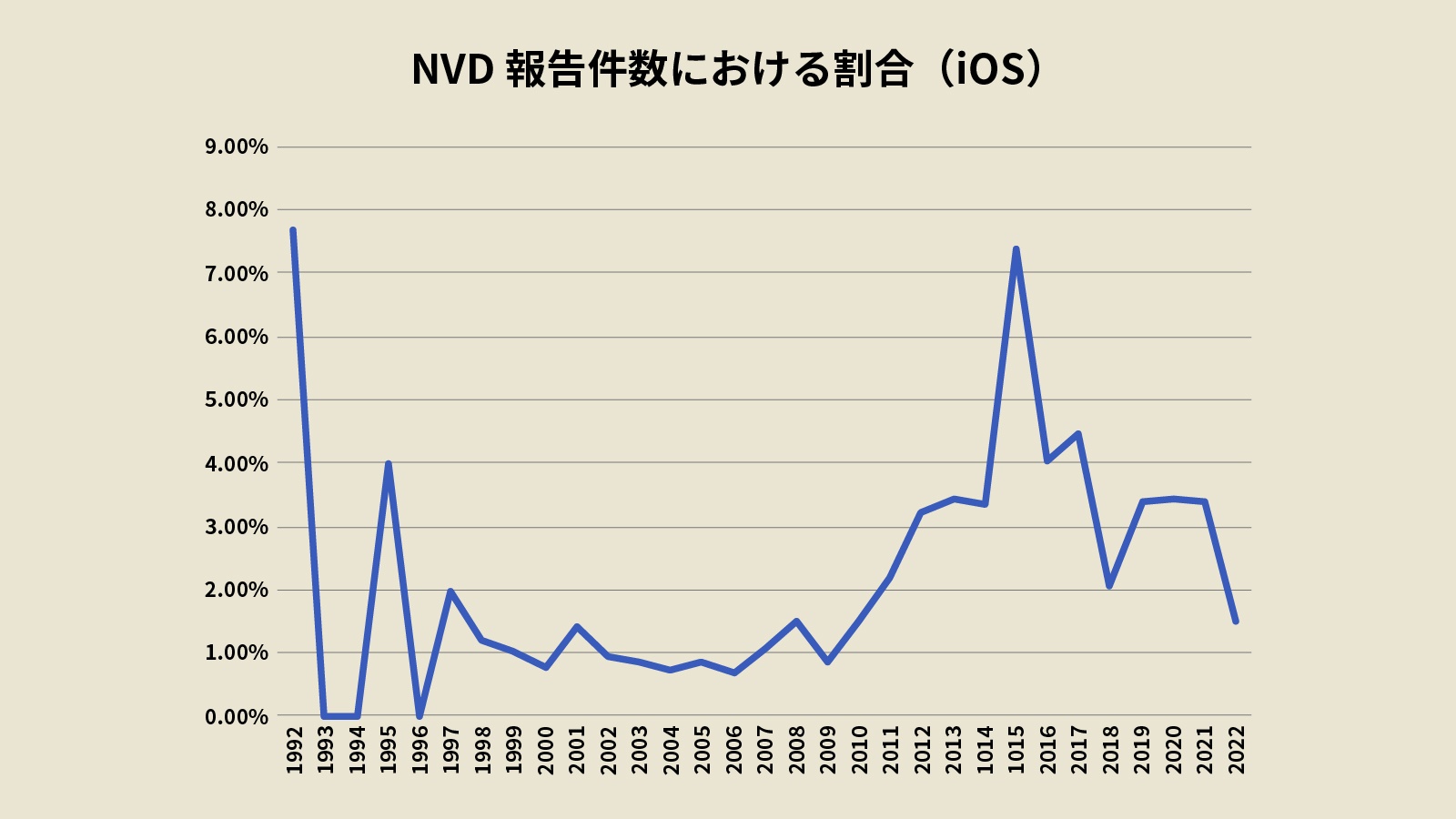

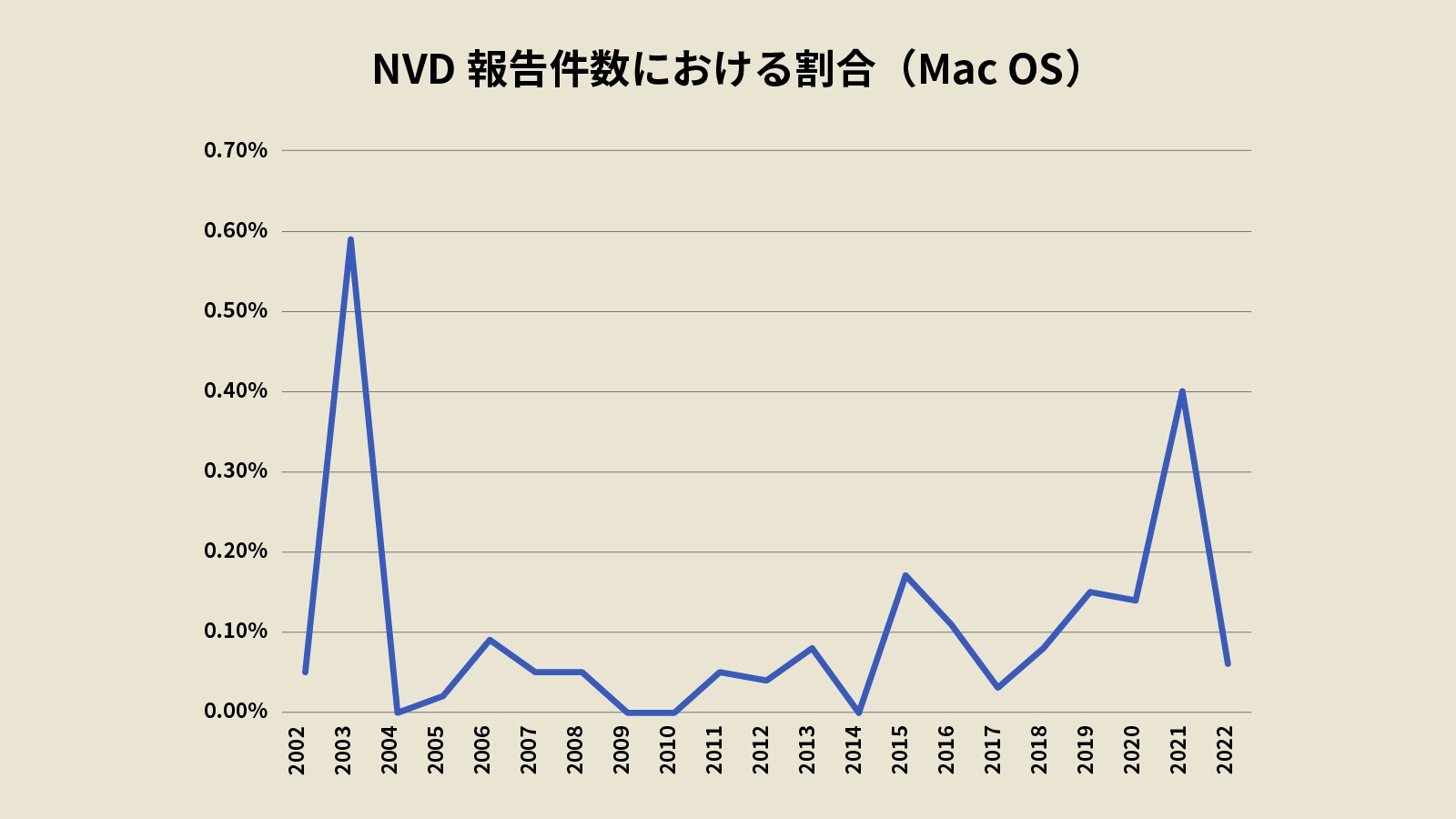

OSごとの脆弱性報告件数をみると、Androidは件数・パーセントともに2017年から減少傾向をみせている(図1)。Windowsは増減を繰り返しているが、2020年以降は減少している(図2)。iOSは2015年のピーク以降、減少傾向がみられるものの、2019年以降は横ばい(報告件数は増加傾向だがパーセントは横ばい)だ。2022年に件数、パーセントともに落ち込んでいるが、夏以降の推移次第で判断は変わってくる(図3)。macOSもiOSと似た動きをみせている(図4)。

【次ページ】脆弱性報告=リスク大、なのだろうか?

セキュリティ総論のおすすめコンテンツ

セキュリティ総論の関連コンテンツ

PR

PR

PR