- 会員限定

- 2023/09/20 掲載

ランサムウェア台頭で「ストレスの限界」、ガートナーが説く確認すべき重大項目トップ7

サイバー攻撃の影響を極小化させる「鍵」

サイバー攻撃の実行犯に、かつての愉快犯の面影はない。サイバー犯罪に手を染めるのは企業システムに精通した人材であり、攻撃の進捗に合わせて役割を分担しつつ組織的に攻撃を繰り返している。用いるのはダークウェブなどで入手した最新のサイバー兵器だ。これに対し、企業は厳しい防衛戦を強いられている。対策に割ける人材や資金には限りがあり、実際の施策として技術面だけでなく、怪しいメールを絶対に開かせないなどの人材面でのセキュリティ対策も求められる。

客観的に見て、サイバー攻撃では企業が圧倒的に不利なのは明白だ。攻撃側の勝利条件は時間制限がない中でのセキュリティホールの発見のみ。対して、企業に反撃の手は一切ないのである。

ガートナー シニア ディレクター,アドバイザリのウェイン・ハンキンス氏は、「その中でのCISOやセキュリティ担当者のミッションは、攻撃によるビジネスへの影響の極小化です。鍵を握るのは、日頃からの備えにほかなりません」と解説する。

具体策としてハンキンス氏が示したのが次の7つの備えだ。

支援プロブラムでメンバーのストレス管理を

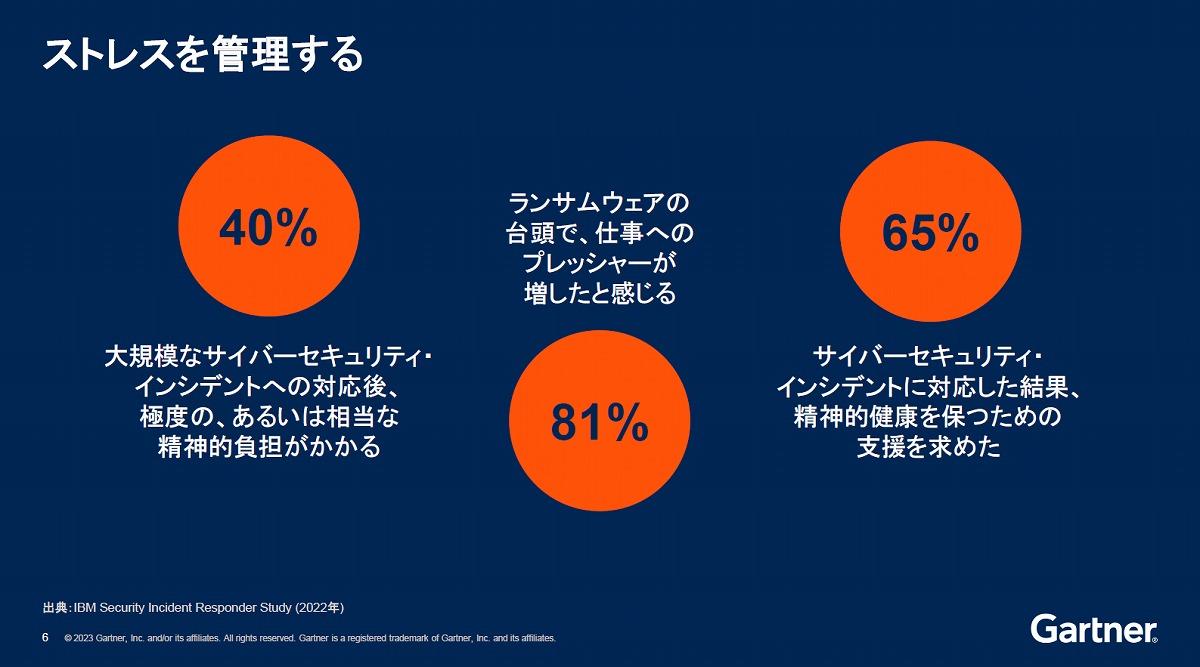

1.ストレスの管理隠密裏に社内ネットワークに侵入するランサムウェアへの対応は、万一の際の被害金額の大きさもあって神経をすり減らしがちだ。「事実、セキュリティ担当者の約8割がランサムウェアにより仕事へのプレッシャーが増したと感じており、約6割が精神的健康を保つための支援を実際に求めた経験があります」とハンキンス氏は語る。

セキュリティ対策を担うのは人間だ。心身ともに健康であってこそ人間は能力を最大限に発揮できる。

「責任感がある人ほど真面目に仕事に取り組み、それだけストレスを強く感じる傾向にあります。彼らが燃え尽き症候群に陥り、貴重なリソースをそがれないためにも、常設の支援プログラムをぜひとも用意すべきです」(ハンキンス氏)

2.インシデント対応計画の策定

迅速な対応のために欠かせないのがインシデント対応計画やランサムウェア・プレイブックだ。万一、それらの用意ができていないのであれば、「今すぐ策定に取り掛かるべきだ」とハンキンス氏は強調する。

そこで、ガートナーでは活用を見込めるツールキットを数多く提供している。米国立標準技術研究所(NIS)の発行するSP800シリーズ(SP: Special Publications)も計画策定に大いに役立つという。加えて、それらを用いた定期訓練も怠ってはならない。

なお、ランサムウェアの被害発生時には、社内データが暗号化されてしまう恐れがある。万一の際にも対応計画やプレイブックなどは確実に閲覧できるよう、デジタルでなく紙で管理しておくべきだという。

3.封じ込め戦略の実行

被害発生時には拡大を抑え込むことが先決だ。そこで実施するのはV-LANや別に用意した物理ネットワークによる隔離ネットワークでのシステムの保護である。具体的には、隔離ネットワーク内にビジネス上重要なシステムやデータから優先的に移行させる。

「技術的な隔離手法とともに、システムやデータの重要性なども迅速な移行のために対応計画で取りまとめておくべきです。並行して被害の分析を進め、結果を基に各手法のメリットを勘案して今後の戦略を決めることになります。そこでの判断で最優先すべきは“ビジネス保護”です」(ハンキンス氏) 【次ページ】ランサムウェア・グループが「狙う企業」の特徴

標的型攻撃・ランサムウェア対策のおすすめコンテンツ

PR

PR

PR