- 会員限定

- 2023/12/12 掲載

セキュリティ市場は大混乱、ガートナーが語る「何からやればいい」にSIEMが最適のワケ

セキュリティ市場は「大混乱の最中」

ファイアウォールやIDS/IPS、プロキシなどの出力ログなどを集約し、相関分析して、ネットワーク監視やサイバー攻撃/マルウェア感染などのインシデント検知を実現する「SIEM(Security Information and Event Management)」。この言葉がガートナーのレポートに登場してすでに15年以上が経過する。この間、「XDR」や「セキュリティ・データレイク」など、新たなセキュリティ監視のアプローチが登場しながらも、SIEMは技術革新が速いIT業界においていまだ健在だ。その上で、ガートナーでは今後もセキュリティ監視の現実的なコンセプトとして、SIEMは大きな存在感を放ち続けると予測する。

「理由の一端は、現状のセキュリティ市場の混乱からもうかがえます」と語るのは、ガートナー バイス プレジデント, アナリストのピート・ショアード氏だ。混乱の原因はセキュリティ対策の領域拡大とともに、管理プロセスも複雑さを増し続けているからだ。

現にSIEMを見ても、「S」には今やセキュリティのほかコンプライアンスも含まれ、「I」では分析用データも扱うようになった。「E」においてはAPIなども対象とし、「M」ではSOC(Security Operations Center)のためのタスク対応、各種自動化なども含むようになっている。

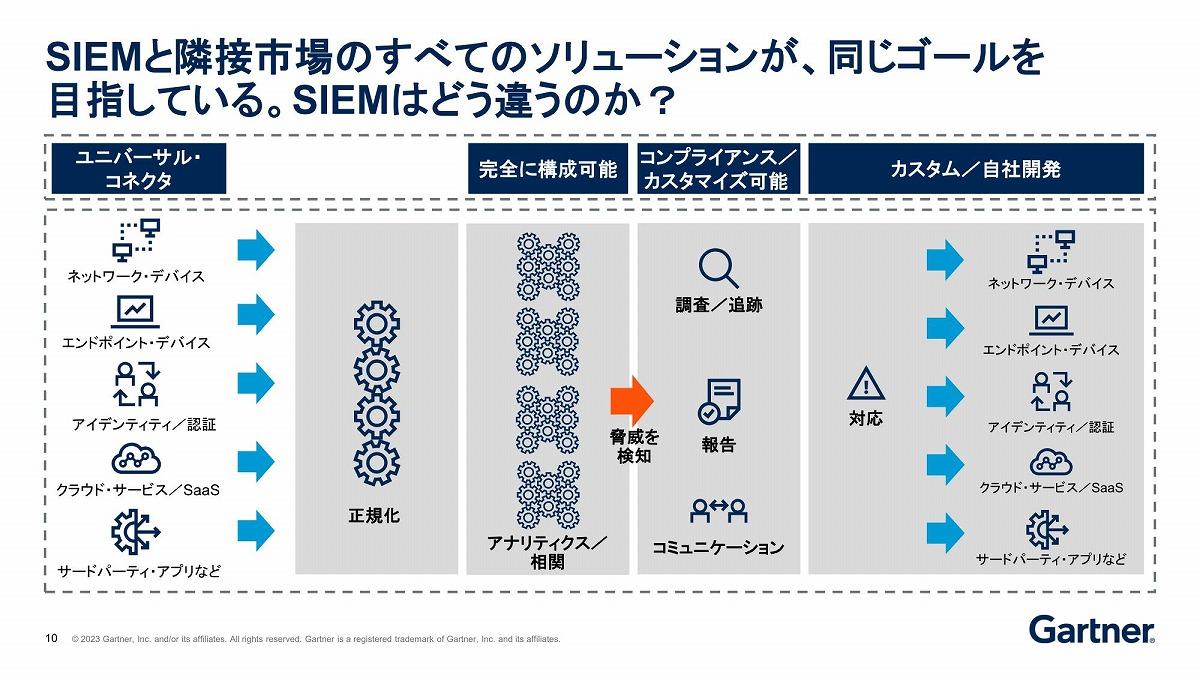

「こうした中、どんなリスクに、どこが、どう対応すべきかが非常に見えにくくなっています。その中でSIEMと隣接市場の製品のいずれもが、同じゴールを目指すようになり、製品間の違いもなくなりつつあります」(ショアード氏)

ピート・ショアード氏

SIEMがベスト・オブ・ブリードの中核に

ショアード氏によると、この混乱の収束に向けて鍵を握るのがSIEMなのだという。そこで理解が必要なのが、以下のガートナーのSIEMの定義である。SIEMプラットフォームは柔軟に構成可能なセキュリティ記録システムを組織に提供し、調査を必要とするイベントの特定とレポート作成を可能にする。

「つまり、SIEMはオープンで、あらゆるソリューションとのデータ連携に対応する点で、データを可視化する中核の存在になり得ます」(ショアード氏)

セキュリティ製品には、その出自から独自の強みがある。そこで、SIEMをデータ収集/活用の中核に据え、各領域で優秀な製品を連携させてベスト・オブ・ブリードで脅威検知システム全体を構成する、というのがショアード氏の考えだ。

ガートナーでは、「今後5年間で、マルチソリューション・テクノロジのメッシュ・アーキテクチャに加えて、さまざまな機能が検知/対応コンテンツとして再登場することになる」と予測。そのベースとなるのがSIEMというわけである。

「セキュリティ対策で呼び名は関係ありません。脅威を検知して調査し、効果的に対応できるかどうかが重要なわけです」とショアード氏は強調する。

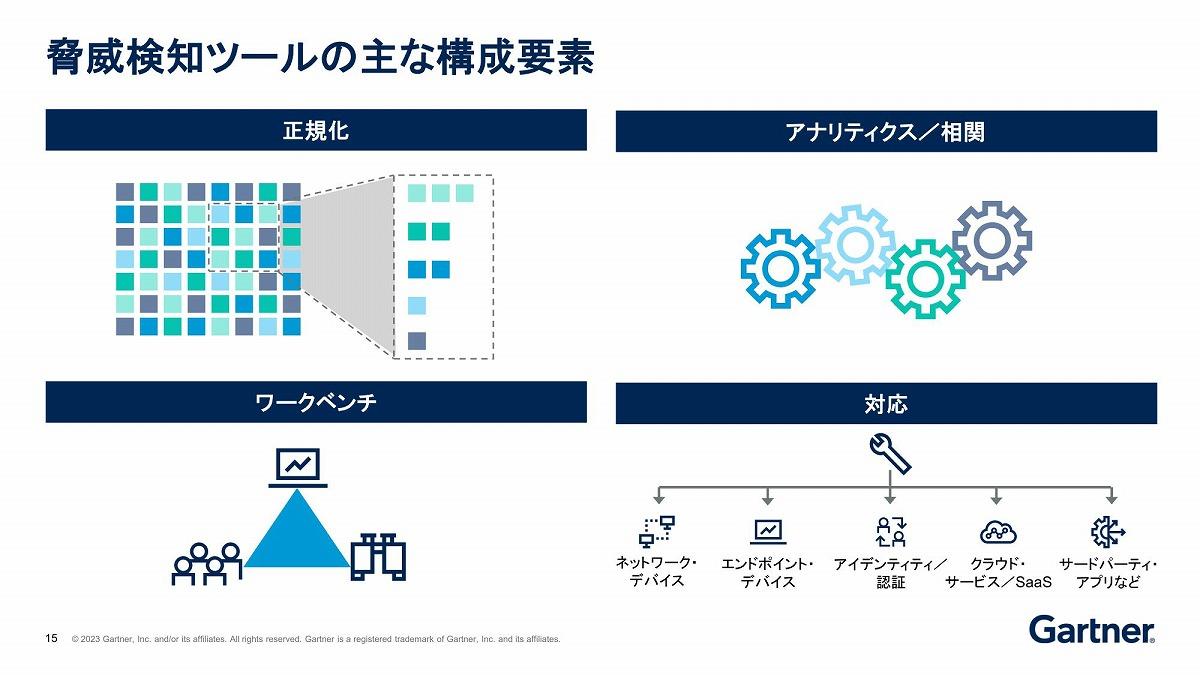

その実現に向けて鍵を握るもう1つのキーワードとしてショアード氏が挙げるのが「TDIR(Threat:脅威、Detection:検知、Investigation:調査、Response:対応)」だ。エンドポイントセキュリティとともに知られるようになった言葉であり、データの「正規化」、脅威検知のための「アナリティクス/相関」、そのための作業である「ワークベンチ」、結果に基づく「対応」の4機能で構成される。

ここで理解すべきは、それらの機能ではなく考え方が大切だということ。

「TDIRの考え方を用いることで、目的別にソリューションを分類できます。つまり、何のために何をするかという疑問の解答を得られるわけです」(ショアード氏)

たとえばコンプライアンスであれば、業務ごとのリスクを基に、検知のために必要な要素とそのためのスキルセット、具体的なシステム環境と順を追って明確化できる。 【次ページ】データ管理の分散化が2030年には当たり前に

標的型攻撃・ランサムウェア対策のおすすめコンテンツ

PR

PR

PR