- 会員限定

- 2023/03/31 掲載

ヤマト運輸やディズニーをかたる「詐欺メール」、専門家もだまされるレベル?

フリーランスライター、エディター。アスキーの書籍編集から、オライリー・ジャパンを経て、翻訳や執筆、取材などを紙、Webを問わずこなす。IT系が多いが、たまに自動車関連の媒体で執筆することもある。インターネット(とは言わなかったが)はUUCPのころから使っている。

典型的なフィッシング攻撃は特殊詐欺と同じ

詐欺メール(フィッシングメール)の被害は、偽のサイト(フィッシングサイト)に誘導することから始まる。典型的な例は次のようなものだ。宅配便の不在通知や、普段利用しているサービスのアカウントに不正アクセスがあったと偽装する通知メールを送りつけ、偽のログイン画面やカード決済画面(フィッシングサイト)に誘導する。そこでログインIDやカード情報(カード番号、名前、有効期限、セキュリティコード)を入力すると、その情報がそのまま攻撃者のもとに送られてしまう。

多くの人がその存在を認識しているはずだが、オレオレ詐欺をはじめとする特殊詐欺と同様、被害はなくならない。

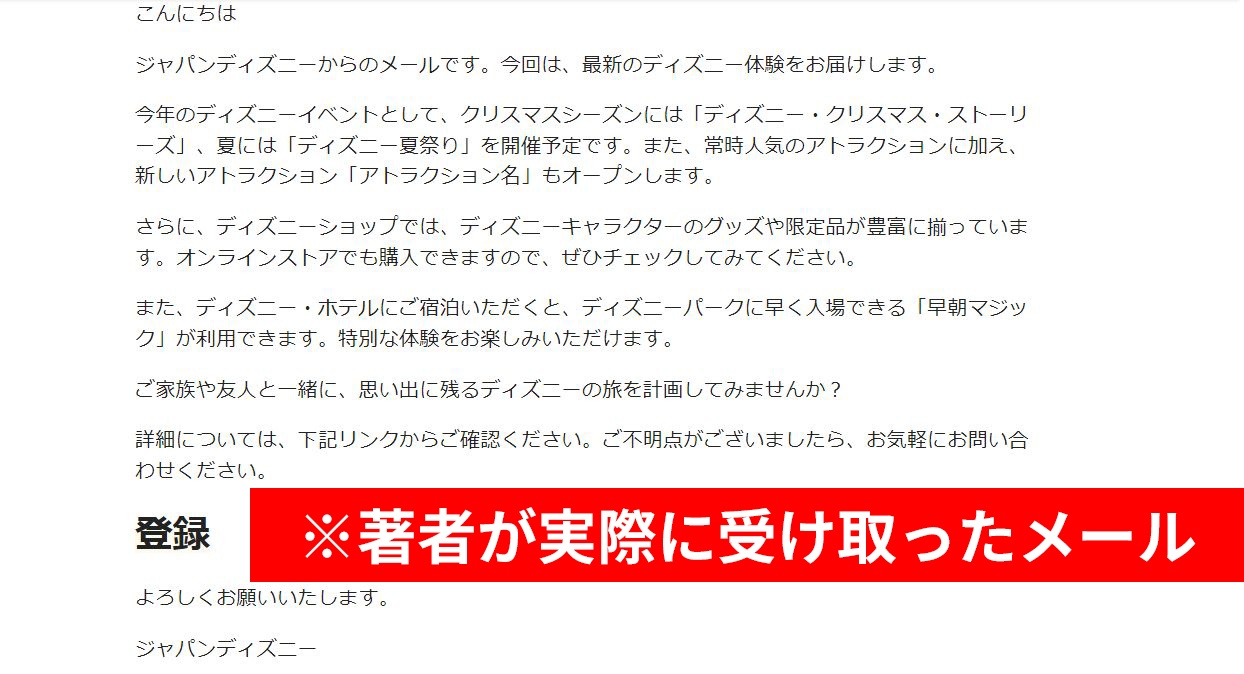

攻撃側も常に進化を続け、誘導メールの文面、フィッシングサイトの作りが巧妙になり、専門家でも見抜くのは難しい。送信元のメールアドレス、SPF(Sender Policy Framework)やDKIM(DomainKeys Identified Mail)といった送信元認証、あるいは誘導先のリンクURLなどを詳しく調べれば、フィッシングを見抜けることもある。しかし、メッセージヘッダのチェックくらいでは判定できないものが増えている。

誘導メールも、単なるばらまき型のものからソーシャルエンジニアリングを取り入れ、荷物の再配達、不正アクセス、不正利用、アカウントロックなどの言葉を巧みに繰り出してくる。状況に少しでも心当たりがあれば、いとも簡単にフィッシングにひっかかる。全体の9割がだまされないとしても、1割がだまされるなら、1万件のリストで攻撃すれば1000人の個人情報が手に入る計算だ。攻撃者にとってはこれで十分だ。

詐欺メールの最終目的は?

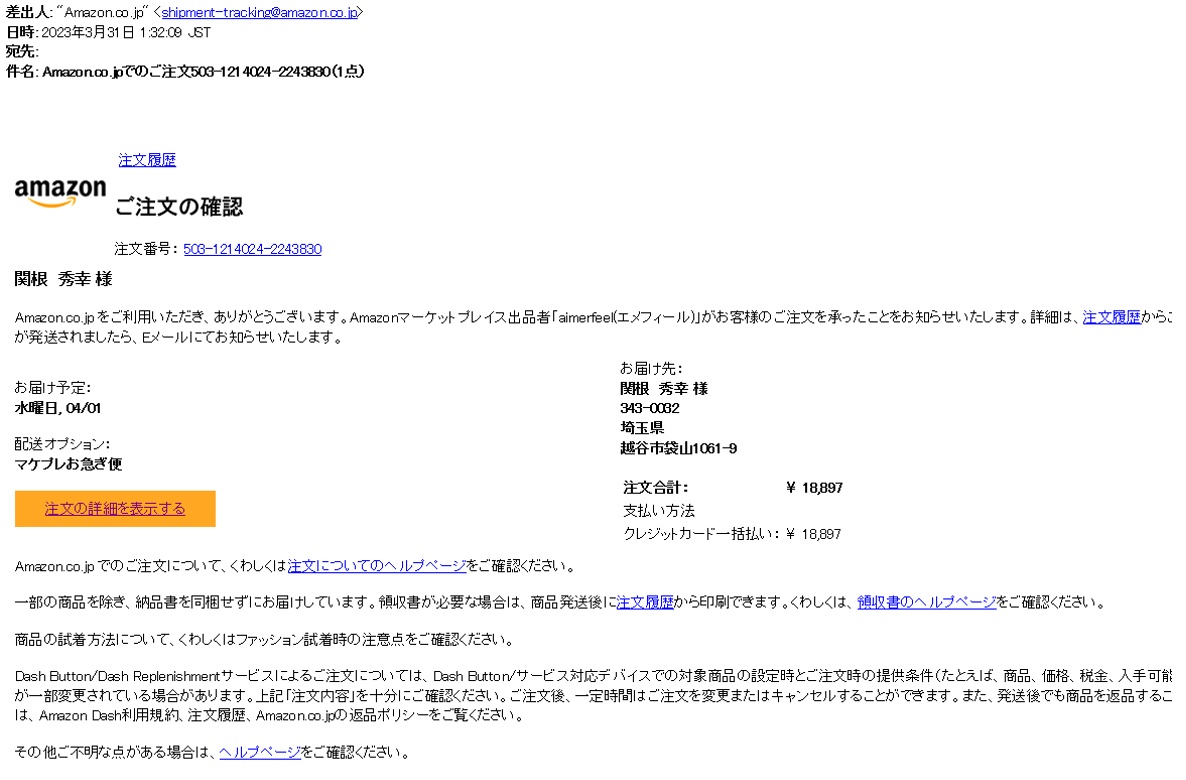

今回、筆者自身でもフィッシングサイトの1つを調べてみた。そのサイトの最初の誘導ページはサービスのログイン画面だった。ここでID・パスワードを入力するとクレジットカードの入力画面に遷移する。入力画面ではカード番号、名義、有効期限、セキュリティコードを入力させるようになっていた。サイトによっては住所や電話番号、生年月日の入力欄がある場合もある。このサイトではログインIDのチェックは行われておらず(詐欺サイトなので当然だが)、どんな入力でも決済画面に遷移する。最終目的はカード情報とみてよいだろう。

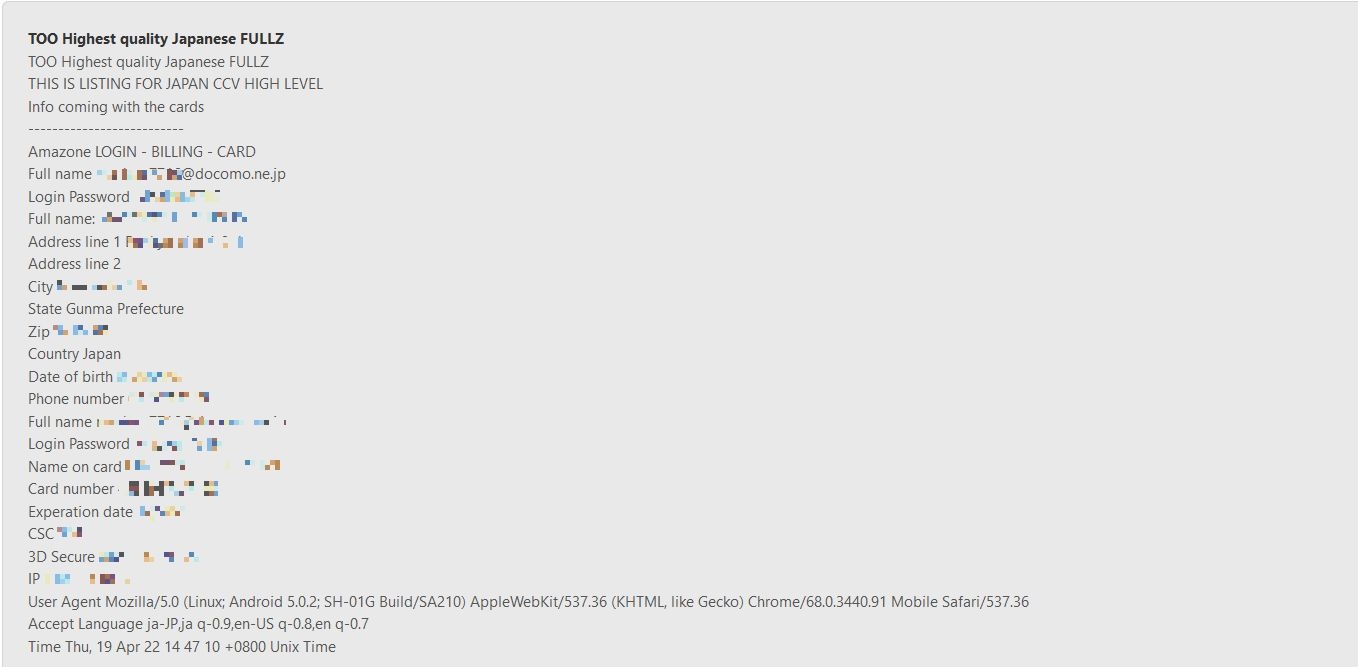

ヤマト運輸、アマゾン、ディズニーなどの詐欺メールを受け取って、だまされてログインID・パスワード、カード情報を入力してしまった場合、その情報はどうなるのだろうか。これらの情報は、ほとんどがアンダーグラウンドマーケット(ダークウェブ上の闇サイト、闇マーケットプレイス)で売買されると思ってよい。逆に言えば、攻撃者は売るための個人情報を「仕入れる」ためにフィッシングを行っている。

ログインID・パスワードは、1000件、1万件(あるいはもっと多く)の単位でまとめて売られることがほとんどだ。カード情報の場合はセキュリティコードまでそろっていれば1件あたりの値段をつけることができる。単価は数ドルから十数ドル。これに住所や生年月日、ソーシャルセキュリティナンバー(SSN)などの国民IDといった情報があれば20ドル以上で売られることもある。

詐欺メールを受信しても慌てない

では、詐欺メールを受け取ったらどうすればよいだろうか。一般的な詐欺メールならば、メールを受信しただけ、開いただけでマルウェアに感染したり情報を抜き取られる可能性は低い。したがって、怪しいメールを受信しても慌てないことだ。ただ、覚えのない荷物やアカウントへのメールの出所を考えると不安になるかもしれない。

だが、メールアドレスはランダムでも生成可能である。また、アマゾン、ヤフー、楽天、LINE、Facebook、Twitterなど主だったサービスで過去にハッキングやアカウント情報の漏えいを引き起こしていないところはない。どこもグローバルで数万件の単位での漏えいが発生している。攻撃者が自分のメールアドレスを知っているのは、何も特別なことではない。

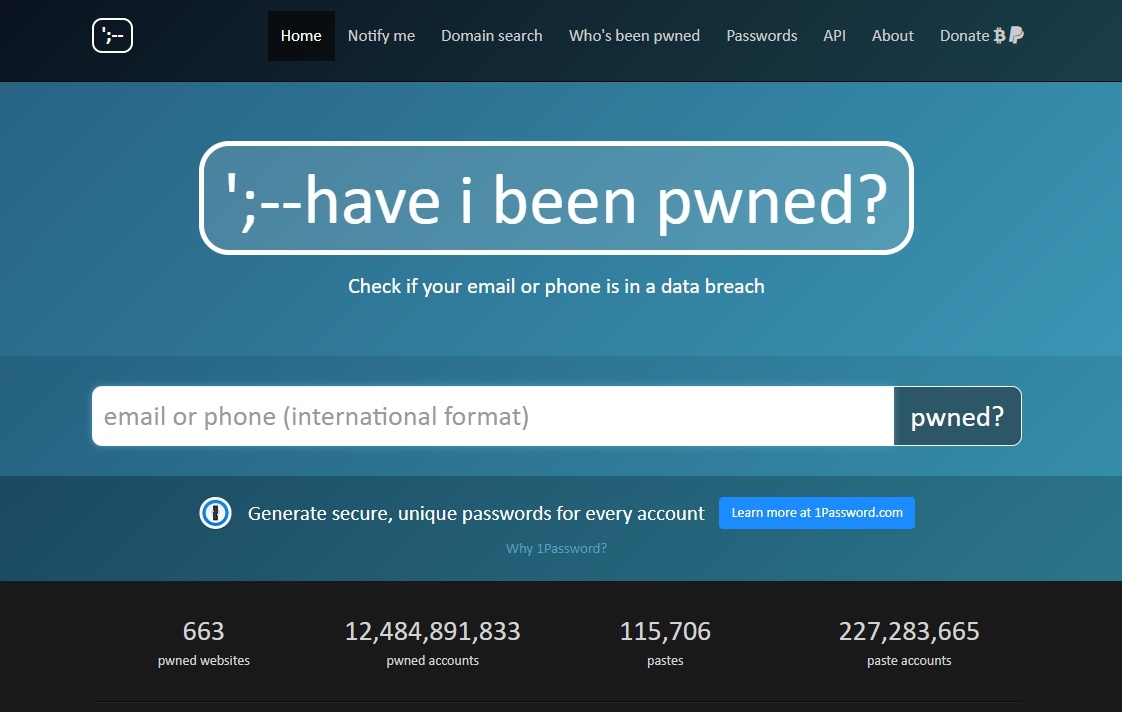

受け入れてよい事実ではないかもしれないが、自分のメールアドレス、アカウントIDは、すでに漏れているという前提が必要だ。「Have I Been Pwned?」(アカウント情報漏えいチェックサイト)に自分のメールアドレスや電話番号を入力して、ヒットが0件(一切漏れていない)という人は珍しいはずだ。長年使っているアドレス、IDほど漏れている確率は高くなる。

こうした現状を踏まえると、詐欺メールを見分けるための最重要ポイントはどこにあると言えるだろうか? 【次ページ】詐欺メールを見抜くための最重要ポイントは

メールセキュリティのおすすめコンテンツ

PR

PR

PR