- 会員限定

- 2020/01/06 掲載

AI攻撃には「AI」で対抗せよ。「東大超え」OISTが実施するセキュリティ対策とは?

サイバーセキュリティ対策にAIが有効であるワケ

沖縄科学技術大学院大学(以下、OIST)は、学部を持たない5年一貫制の修士・博士課程を持つユニークな大学院大学だ。イギリスのシュプリンガー・ネイチャー社が発表している、質の高い論文の割合で世界の研究機関をランキングする「Nature Index 2019」では、東京大学の40位を上回る、日本トップの9位に選出されたことでも注目を集めた。OISTでは、AIを活用したセキュリティ対策ツールを多く導入することで、巧妙化かつ高度化している脅威から、学内のITシステムを守っているという。OISTで、CISO(最高情報セキュリティ責任者)を務める永瀬 啓太氏は、AIとサイバーセキュリティ対策の関係を次のように説明する。

「もともとAIとサイバーセキュリティ対策は相性が良いのです。というのも、機械学習では膨大なデータから学習モデルを作り、パターンを推論します。セキュリティ対策も、ログや脅威情報などを基に脅威を判定します。マルウェアの検知は2項目分類(脅威の有無)なので、パターン推論の分類もシンプルです。さらに推論材料となるデータも準備しやすく、結果として高精度の学習モデルを作りやすいのです」(永瀬氏)

学習モデルの作成には、教師あり/なしの方法があるが、セキュリティ分野で機械学習を応用する場合は、どちらが優れているという話ではなく、あくまでアプローチの問題によって学習モデルが選ばれるという。

「教師あり学習モデルは、未知の検体を分類します。ある境界で線を引き、それを超えたらNGと判定(分類)します。マルウェアの学習やスパム検知、ファイアウォールを通る不審なパケットの検出などに活用できます。一方、教師なし学習モデルは、正解モデルを設定しにくい領域に適用されます。たとえばDNSトラフィック解析、脅威インテリジェンス分析、ユーザーやシステムの振る舞い分析などに活用できます」(永瀬氏)

このように、最近ではセキュリティ対策に機械学習を活用するシーンが数多くあるのだ。ではOISTは、具体的にどういったAIツールを導入し、サイバーセキュリティ対策を行っているのだろうか?

標的型攻撃にクラウドリスク……組織内外のさまざまな脅威

セキュリティ対策のミッションは、組織の情報とプライバシーを守ることにある。策定した戦略を実行し、情報資産を守ることが先決である。新たな脅威も発生するため、内在リスクを定期的に評価し、そのリスクとアクションを、すべての関係者に伝える必要もある。技術だけでなく、ガバナンスも含めてバランス良く考慮しなければならない。永瀬氏は、こういった内部セキュリティのほかに、外部からの攻撃リスクとして「標的型攻撃」「マルウェア感染」「サイバー攻撃・不正アクセス」「人的な不正行為」「クラウドリスク」などの脅威も説明した。

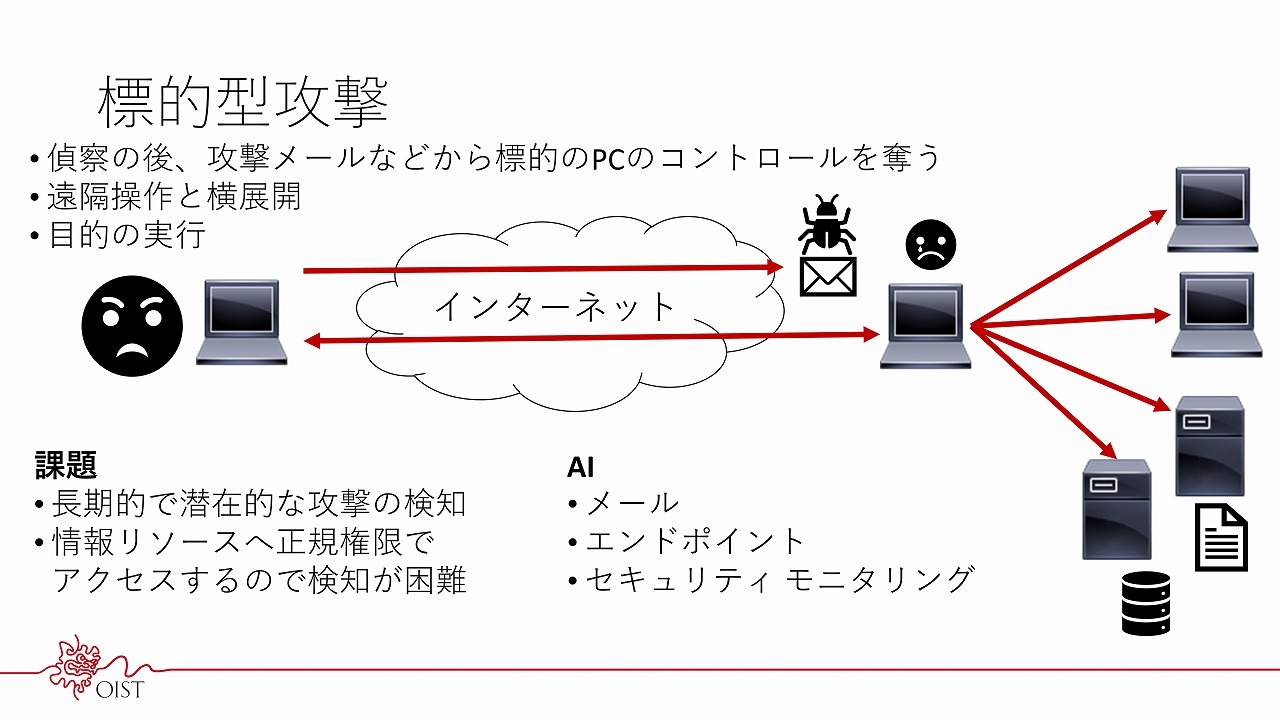

標的型攻撃では、標的となるPCがコントロールされ、重要な情報が盗まれたり消去されたりする。長期間にわたってひそかに活動するため、乗っ取りの検知が難しいという問題がある。マルウェアの感染では、対策を打っても、実際には検知できずに感染し、さらに感染が拡大してしまうことがある。

サイバー攻撃は、Webサーバへの不正アクセスやDDoS攻撃が代表的なものだ。最近では悪意を持つトラフィックの見極めが難しいことも多い。これらは踏み台を使って攻撃してくるため、見た目は問題なくても、アクセス元の背後に潜む脅威に注意する必要がある。

ゲスト用のネットワークから不正アクセスされるケースもある。ユーザーのパスワードを奪取し、そのユーザーになりすましてウイルス付きのメールをバラまき、被害が拡大することもある。

一方、脅威は内部から起きることもある。社員による情報の持ち出しや不正アクセスも考えられるからだ。内部犯行が面倒な点は、正規の権限で情報リソースにアクセスするため検知が困難で、いつリスクが発生するのかを予測できないことだろう。

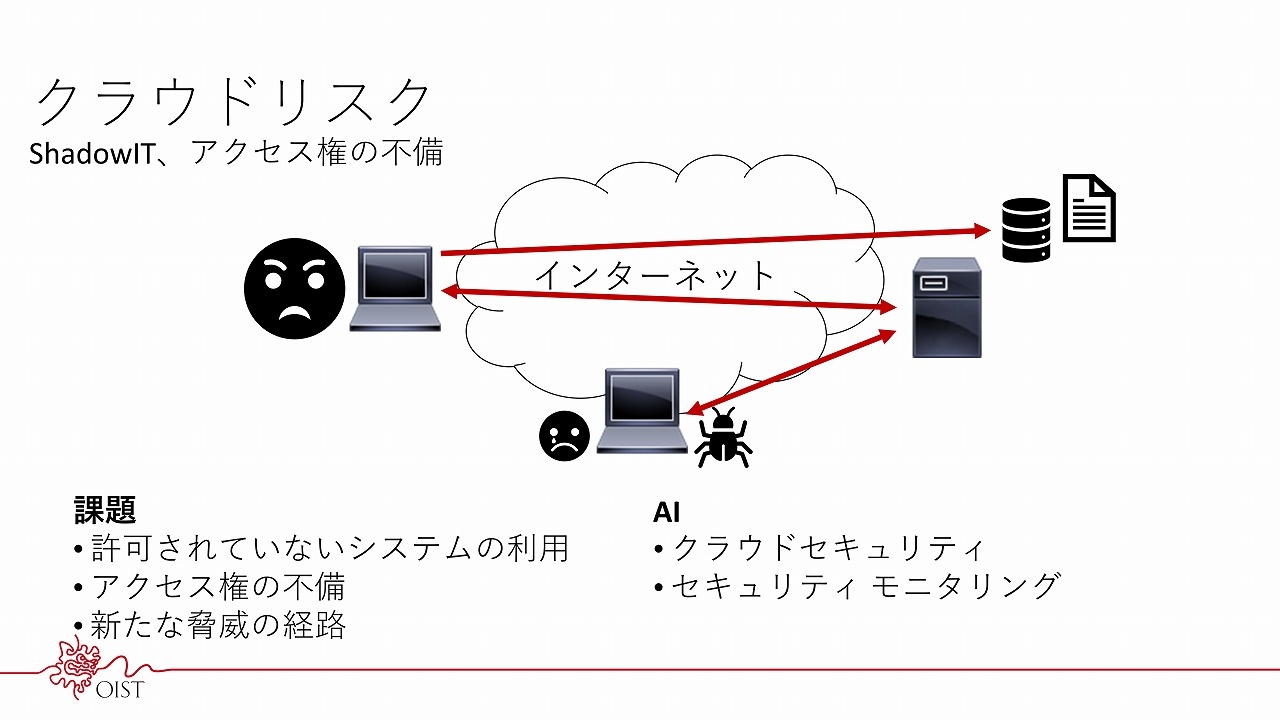

ほかにもクラウドのリスクが挙げられる。企業内ではシャドーITや未許可のサービスを使うユーザーも多い。これらはアクセス権の不備から起きる。最近では、クラウドが新たな脅威の経路となり、クラウドストレージからマルウェアが送り込まれることもある。

安全なセキュリティ基盤を構築するには、こういった多数の脅威を想定し、すべてのレイヤーにわたる多層防御を前提にしながら、AIを活用したセキュリティ対策を講じていく必要があるわけだ。

【次ページ】OISTが導入している「AIセキュリティ対策」とは?

セキュリティ総論のおすすめコンテンツ

セキュリティ総論の関連コンテンツ

PR

PR

PR