- 会員限定

- 2025/11/05 掲載

アサヒやアスクルにも共通…?北朝鮮系ハッカー「9時5時勤務」の実態と脅威の手口

英大学院修了後、RPA企業に勤務。大手通信社シンガポール支局で経済・テクノロジーの取材・執筆を担当。その後、Livit Singaporeでクライアント企業のメディア戦略とコンテンツ制作を支援(主にドローン/AI領域)。2026年2月、シンガポールで「SimplyPNG」を設立し、AI画像編集のモデル運用とGPUコスト最適化を手がける。主にEC向け画像処理ワークフローの設計・運用自動化に注力。

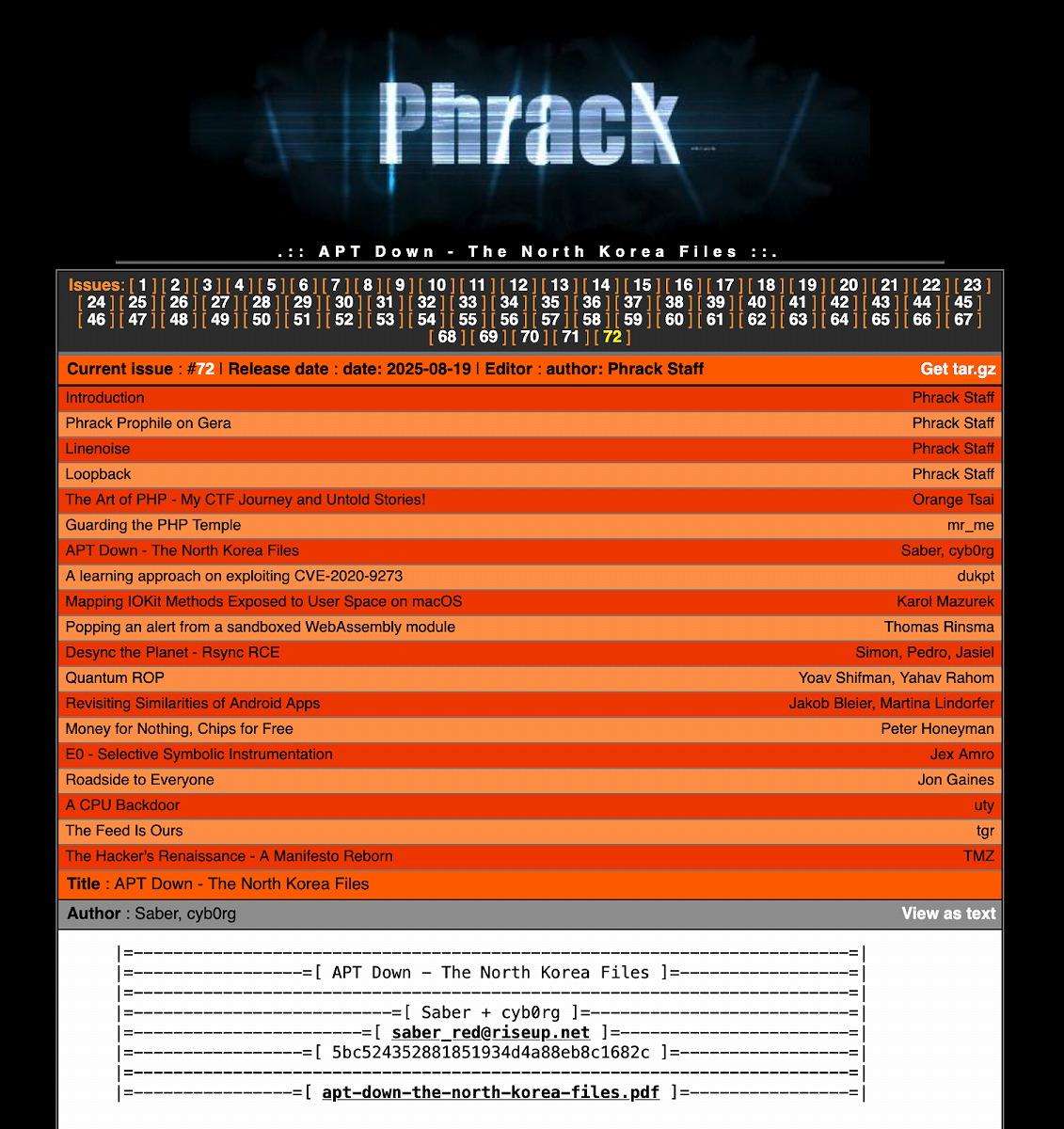

伝説のハッカー誌が暴いた北朝鮮サイバー部隊の素顔

日本ではあまり知られていないが、今年8月、伝説的なハッカー誌「Phrack」の最新号が衝撃的な内容で世界を震撼させていた。「Saber」と「cyb0rg」と名乗る2人のハッカーが、北朝鮮政府系ハッキンググループ「Kimsuky」のメンバーのコンピューターに侵入し、その活動実態を暴露したのだ。

「Kim」と呼ばれるこの北朝鮮系ハッカーは、朝9時に接続を開始し、夕方5時には必ず切断するなど規則正しい時間で勤務していることが判明。また、中国の祝日である端午節(5月31日~6月2日)には活動を休止していたことから、中国系である可能性も指摘されている。

今回、Saberとcyb0rgが侵入したシステムからは、韓国国防防諜司令部(DCC)への攻撃ログや、韓国外務省の内部メールシステムのソースコード、政府内部ネットワークへのアクセス記録などが発見された。DCCへの攻撃は暴露のわずか3日前にも実行されており、継続的な諜報活動の実態が浮き彫りになった。

流出したファイルには約2万件のブラウザ履歴のほか、Kimが使用していたツールやアクセス先が詳細に記録されている。Chrome拡張機能にはユーザーエージェントの偽装ツールやプロキシ切り替えツール、クッキーエディタなどが含まれ、痕跡を残さないための手口が明らかになった。

さらに驚くべきは、韓国政府の電子認証システム(GPKI)の証明書が数千件も保存されていたことだ。これらは政府職員が文書の電子署名に使用するもので、Kimはパスワードを解読するJavaプログラムまで開発していた。実際に「!jinhee1650!」「ssa9514515!!」といったパスワードが解読されていたという。

2人のハッカーは記事の中で、Kimskyを「真のハッカーではない」と断じる。「金銭的な欲望に駆られ、指導者を富ませ、政治的アジェンダを遂行するために活動している。道徳的に歪んでいる」と痛烈に批判。真のハッカーは「創造性を表現し、全人類の知識を共有するために活動する」ものだと強調し、北朝鮮ハッカーの動機の歪みを非難している。 【次ページ】日本企業でも相次ぐ被害、巧妙を極める手口の実態

ID・アクセス管理・認証のおすすめコンテンツ

PR

PR

PR