- 会員限定

- 2013/07/31 掲載

感染したら即廃棄!?マルウェアの王様は過去の脅威か

連載:サイバーセキュリティ最前線

早稲田大学大学院国際通信研究科卒業後、2007年に野村総合研究所に入社。NRIセキュアテクノロジーズに出向し、システムのセキュリティをチェックする「セキュリティ診断」サービスや、最新サイバーセキュリティ情報の調査・研究・情報提供を通じて数多くのプロジェクトに参画。

セキュリティ脅威の主役交代、その実態は

一方で、ここ2年程で急激に台頭してきたのが、攻撃コードを山ほど搭載したWebベースのエクスプロイトツールキットです。その中でも "BlackHole Exploit Kit (BHEK)" は特に悪用が活発であり、その名前を目にしたことのある方もいらっしゃるかもしれません。

話としては目新しいものではありませんが、情報セキュリティの歴史を俯瞰的に見た時、この主役交代は大きな意味を持つと言えるでしょう。

本稿では、今もなお健在なこの旧主役、Confickerについて今一度振り返ってみたいと思います。

Confickerはなぜ猛威を振るったのか

このマルウェアの画期的であった点は、やはりUSBメモリでの媒介を始めとする複数の感染チャネルを持つ点と、脆弱なパスワード設定を狙うブルートフォース攻撃を行う点です。旧来の情報セキュリティは境界防御を旨とし、ともすればインターネット接点に対策比重が偏り、エンドポイントの防御が手薄であるケースが少なくありませんでした。このため、内部に直接的に脅威が発生し、しかも急速に感染が拡大し、駆除を進めようにも再感染が広まり(原因の多くは脆弱なパスワード設定です)、どうにも手に負えない!というシナリオが成り立つ訳です。

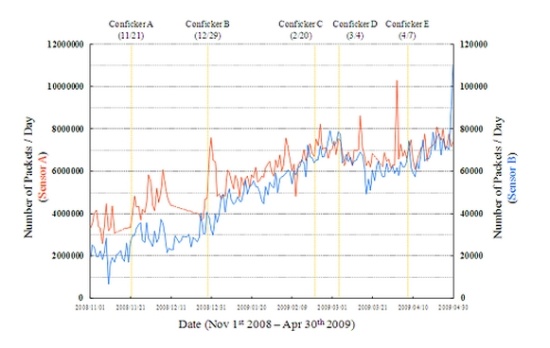

この攻撃モデルはあまりにも成功してしまいました。前述の通りConfickerは爆発的に感染拡大し、すぐにもマルウェア検出量のトップに躍り出ました。

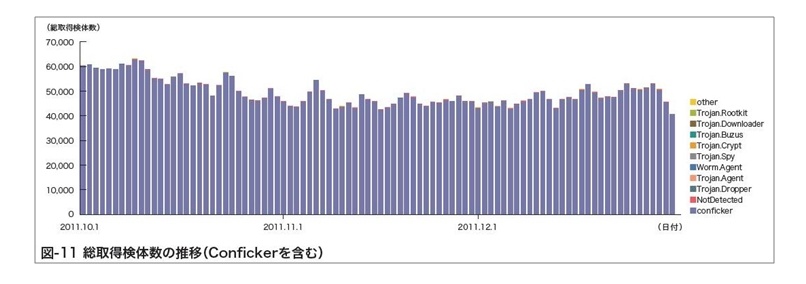

さらに再感染による攻撃の持続力は凄まじく、ある時期からConfickerの累計検出量の割合が、マルウェア全体の99%を超えてしまうという異常事態となりました。各セキュリティベンダ・ISPにはマルウェアに関するレポーティングを公表している所もありますが、その際も「Confickerとそれ以外」と分けて分析せざるを得ないほどでした。

【次ページ】感染したら即廃棄!対応への覚悟

情報漏えい対策のおすすめコンテンツ

PR

PR

PR