- 会員限定

- 2015/02/25 掲載

米ホワイトハウス公開のセキュリティフレームワーク「CSF」とは?企業活用のポイント

デロイト トーマツ サイバーセキュリティ先端研究所 研究員。国内システムインテグレータにて、セキュリティサービスの立ち上げ、拡大に従事する。主に脆弱性診断員として、各業種・業界に対し、情報セキュリティ脆弱性診断、情報セキュリティ監査および情報セキュリティリスクアセスメントサービスを提供。2014年4月よりデロイトトーマツリスクサービス株式会社に入社し、サイバーセキュリティにおけるコンサルティングやサイバーセキュリティ演習等を担当している。

日米のサイバーセキュリティ対策の動向

経緯としては、2013年2月12日の大統領令13636号が発布され、この行政命令を受けたNISTが中心となり、官民の意見をまとめて策定されたのがCSFである。

日本のサイバーセキュリティ対策状況を見ると、2014年11月に「サイバーセキュリティ基本法」が成立し、サイバーセキュリティ対策は国の責務であることを明確にした。ただ、ここでは具体的なガイドラインについて策定されておらず、各行政機関や事業者などの自主的な取り組みに委ねているのが現状であり、今後の内閣官房のサイバーセキュリティ戦略本部の動向に注目が集まる。

CSFの目的は組織のセキュリティ対策レベルの底上げを図ること

具体的な管理策の詳細については、既存の標準規格やベストプラクティスを参照しているものの、サイバーセキュリティ対策を講じる上で必要な「攻撃の検知から対処・復旧までを範囲とする」ことや「組織内外での連携(サプライチェーン)」といった点に踏み込んでフレームワーク化している点が、これまでのセキュリティ基準などとは異なる。

CSFは3つの要素で構成されている。

1.Framework Core(フレームワークコア)

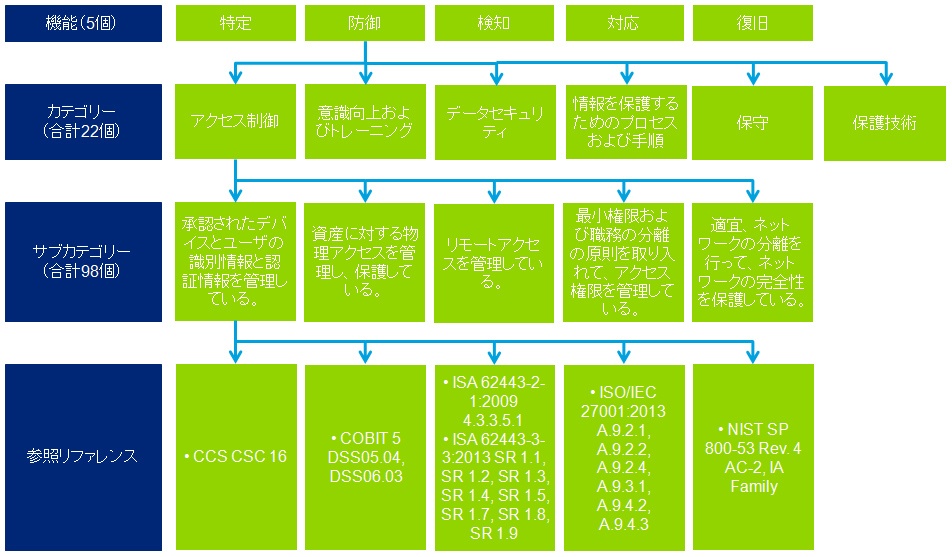

コアは、サイバーセキュリティ対策を実施する上で、必要と考えられる管理策を取りまとめたものであり、「特定(IDENTIFY)」、「防御(PROTECT)」、「検知(DETECT))、「対応(RESPOND)」、「復旧(RECOVER)」の5つの機能に分類されている。

各機能に対して22個のカテゴリーが存在し、さらに管理面での詳細管理策として98個のサブカテゴリーが定義されている。このサブカテゴリーには、管理策の内容を詳細に説明するリファレンスとして、複数の標準規格やベストプラクティスがマッピングされている。

たとえば図1に示すように、機能の1つである「防御」では、カテゴリーの中に「アクセス制御」があり、さらに詳細な管理策として「承認されたデバイスとユーザーの識別情報と認証情報を管理している」がサブカテゴリーとして構成されている。

そして最後に具体的な方法や対策を検討する際の情報として、リファレンスが存在する。ここで改めて構成を眺めてみると、実はCSFは、サイバーセキュリティ対策のために管理策などが新設された訳ではなく、あくまでも既存の情報セキュリティ管理策をサイバーセキュリティの観点で再構成されたものであることがわかる。

2.Framework Implementation Tiers(フレームワークインプレメンテーションティア)

ティアは、組織の現在のサイバーセキュリティ対策への現状を表すとともに、今後組織として目指すべきゴールを設定するための成熟度評価基準のようなものである。

ティアは、「1~4」で段階的に表され、リスク管理プロセスの整備状況および外部組織との連携といった観点について、組織の現在のレベルや目指すべきレベルを段階的に把握することができる。

3.Framework Profile(フレームワークプロファイル)

プロファイルは、コアを基に作成された組織のサイバーセキュリティ対策の現状と、目指すべきサイバーセキュリティ対策の目標をまとめたものである。

現状と目標のプロファイルのギャップを明らかにし、その結果を基に、サイバーセキュリティリスクへの耐性や対策の実現可否を検討し、着手すべき管理策の優先付けや予算の確保、調達要件などの立案を可能とする。プロファイルについては、テンプレートやリストは用意されていない。

【次ページ】CSFの使い方と流れ

セキュリティ総論のおすすめコンテンツ

PR

PR

PR