- 会員限定

- 2018/09/06 掲載

ハイブリッド・クラウドのセキュリティ対策をガートナーが解説、CWPPとは何か?

ハイブリッド・クラウドのセキュリティ対策の必要性

「セキュリティ担当者の責任は、そのような環境でも“とにかく攻撃から守る”ことが求められる。システムを監視する、侵入を検知するといったセキュリティへの要求項目は変わらない。ただ、ワークロードとその現れ方は進化しているため、それを防御する方法は変わらなければならない」(マクドナルド氏)

ほとんどの組織は意図を持って複数のパブリックIaaSプロバイダーを利用しており、また、コンテナの導入も時間の問題であるというのがガートナーの見解だ。そうなると、従来のセキュリティアーキテクチャでは対応できなくなる。

脅威からシステムを完全に保護するには、とにかく攻撃者を中に入れない「ブロック/防御」と、それでも侵入してしまった場合の「検知/対応」の両方が統合されたセキュリティ対策が必要だ。

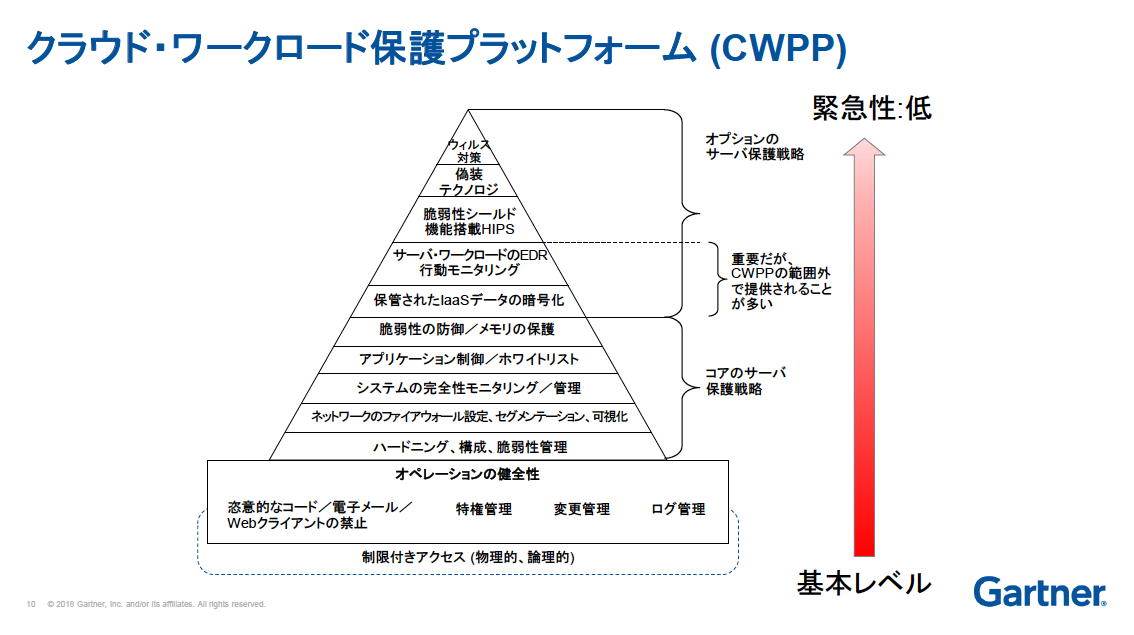

そこでガートナーでは、セキュリティの全体像を「クラウドワークロード保護プラットフォーム(CWPP)」として捉えているという。

CWPPは、ピラミッド型の構成を取っている。なぜピラミッド型かというと、階層を重ねてヒエラルキーになっているためだ。重要なのは、より下のほうにある基本レベルの部分で、恣意的なシステムでワークロードが表示されないようにするなど「確固たるオペレーションの健全性」が、セキュリティの取れたワークロードの基礎となる。

具体的には、サーバで恣意的なコードが使用されないようにする、あるいは特権管理アクセスの厳格な制御、変更管理プロセスの実装、ログ監視などがしっかりなされているからこそ、その上のレイヤーが成り立つ。

ホワイトリストが保護戦略の基本。アンチウイルスは不要

この制御を実装し、適切に運用すれば、攻撃者が何らかのプロセスを走らせようとしても防げる可能性が高まる。完璧とはいえないが、かなり強固なものとなる。

一方、アンチウイルスの考え方は、ホワイトリストとは真逆のブラックリストである。デスクトップ環境ではたしかにアンチウイルスは重要だ。エンドユーザーが未知の行動に遭遇する可能性はいくらでもあるからだ。

しかし、サーバでは本来そういうことがあってはならない。規律の取れた変更管理がなされ、ホワイトリストでアプリケーション制御ができてさえいれば、ウイルス対策は不要ということになる。

「規制当局や監査法人がアンチウイルスを要件として出してくるケースはあるが、それは形式的なものに過ぎない。パブリッククラウドでのアンチウイルス運用は費用と時間、CPUリソースの無駄使いだ」(マクドナルド氏)

行動モニタリングと脆弱性シールド

また、「行動モニタリング(サーバ・ワークロードのEDR=Endpoint Detection and Response)」も重要だ。ただ、重要ではあるものの、「ワークロードの中でも外でも行うことができるため、CWPPの範囲外で提供されることが多い」とマクドナルド氏は説明する。行動モニタリングを、ワークロード外でネットワークのトラフィックをモニタリングする場合と、ワークロードの中でモニタリングする場合がある。ただ、いずれも侵入“後”にインシデントを検知するものだ。機械学習を使ってその行動パターンから異常を検知し、リスクを確認・優先順位を付けた後、封じ込めるというのが一連の流れだ。

アプリケーション制御も完璧に近いが、それでも万が一侵入されてしまったら、検知・対応のレイヤーが必要になる。

CWPPにおける行動モニタリングの一つ上のレイヤーは「脆弱性シールド機能搭載HIPS(Host-based Intrusion Prevention System:ホスト型侵入防止システム)」となる。ホストで侵入防止機能を実行するシステムのことだ。そこでは、各ワークロードの中で仮想的なパッチ適用を行っている。

オンプレミスのデータセンターではネットワークベースのIPSが使われているが、パブリッククラウドの場合はサーバにパッチが適用されない、あるいは適用できない。そのため、ホストベースのIPSに企業はシフトしている。

利点は2つある。1つはスケーラビリティだ。ホストが拡張・縮小した場合に、それに合わせてキャパシティを自動的に拡張・縮小してくれる。もう1つの利点は、暗号化されたトラフィックにも対応できることだ。トラフィックはサーバのワークロードで終端するため、中間者攻撃やSSLへのインスペクションが不要となる。

「トレンドマイクロの『Deep Security』が最もよく知られるホストベースのIPSだ。同社は、TippingPointを買収したことで、IPSの深い専門能力を得たことになる」(マクドナルド氏)

ガートナーがいうCWPPの一連のセキュリティコントロールを提供するベンダーは数多くあるが、「おそらく今後は統廃合が進むだろう」とマクドナルド氏は予測する。

Alcide

Amazon

Bitdefender

Bracket Computing

Capsule8

Carbon Black

Cisco

CloudAware

CloudPassage

Cloud Raxak

CrowdStrike

Dome9

Edgewise

GuardiCore

HyTrust

Illumio

Kaspersky Lab

Lacework

McAfee

Microsoft

Polyverse

Qingteng (中国のみ)

Security Code

Sophos

Symantec

Threat Stack

Trend Micro

Tripwire

Virsec

VMware

コンテナに注力しているCWPPプロバイダー:

Aqua Security

Ericsson (Apcera)

Aporeto

Twistlock

Layered Insight

StackRox

現在、3大ベンダーといわれているのは、トレンドマイクロ、シマンテック、マカフィーの3社だ。いずれもデスクトップ向け、エンドポイント保護の製品を出しているが、マクドナルド氏は「それらとサーバ、クラウドワークロード保護製品とはまったく別物であることは理解しておくべきだ」と注意を促す。

また、3社以外にも興味深いベンダーが出てきている。たとえば、Linuxで行動検知・対応を行うThreat Stack、Laceworkのほか、マイクロソフトもAzure上でサーバワークロード保護を展開している。

【次ページ】Amazon S3で情報漏えいが起きるワケ

セキュリティ総論のおすすめコンテンツ

セキュリティ総論の関連コンテンツ

PR

PR

PR