- 会員限定

- 2020/07/21 掲載

コロナ禍で30%増、「ストーカーウェア」に注意せよ

フリーランスライター、エディター。アスキーの書籍編集から、オライリー・ジャパンを経て、翻訳や執筆、取材などを紙、Webを問わずこなす。IT系が多いが、たまに自動車関連の媒体で執筆することもある。インターネット(とは言わなかったが)はUUCPのころから使っている。

3月半ばに急増しているストーカーウェア

5月に発表された「サイバーセキュリティ脅威レポート 2020年第1四半期」は、ESETが4月30日に発表したレポートの日本語版だ。大きく取り上げられているのはWi-Fi機器の脆弱性を利用する「Kr00k」(00の部分はスラッシュが重なる0)というマルウェアである。一部のWi-Fiルーターに、セッションを切断(終了)したときに送信バッファに残っているデータを暗号キーを0のまま送信しているという脆弱性が発見された。セッション終了後に暗号キーを0にリセットするのは仕様上間違っているとはいえない。しかし、その状態でバッファの内容を送信してしまう実装は問題がある。

Kr00kはそれなりにインパクトのあるマルウェアだが、脆弱性のあるルーター(すでにほぼ対応済み)が限られていることと、送信されるデータの制御が簡単(攻撃者は望みのデータを指定できない)ではないことから、現実の危険度はそれほど高くない。専門家やベンダーは、脆弱性のパターンとしてチェックしておくべきものだが、それ以外のユーザーレベルではあまり考える必要はないと筆者は考える。

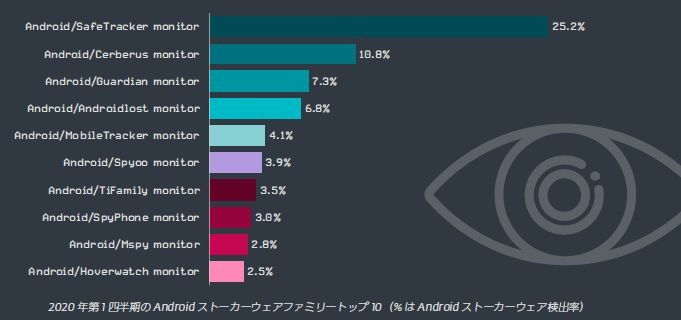

気になったのは、2019年第4四半期から30%ほど検出数が増えたという「ストーカーウェア」についてのレポートだ。月ごとの推移をみると2020年3月半ばから急激に増えているのが確認できる。

ストーカーウェアの問題点

ストーカーウェアは、別名では「配偶者アプリ」などと呼ばれるもので、恋人やパートナーの位置情報やメッセージログなどを監視できるアプリが典型例となる。一部は企業における業務管理、生徒・学生の保護監視、ペアレンタルコントロール(保護者による子供の監視)としても活用されるものだ。ストーカーウェアは、分類上マルウェアではない。しかし、ESETでは、Androidに関するストーカーウェアは「望ましくないアプリケーション(Potentially Unwanted Application:PUA)」とは別枠で“注視すべき対象”としている。特に次の4つトラッキングモジュール(カッコ内は利用サイト)に注目しているという。

Android/Cerberus(https://www.cerberusapp.com)

Android/Guardian(不明:トラッキングモジュールが異なる)

Android/Androidlost(https://www.androidlost.com)

PUAは、アドウェアなどとも呼ばれる、犯罪目的ではないが行儀の悪い(=潜在的に危険性を含む)アプリのことを指す用語である。アプリ機能やサービスよりも広告配信や個人情報やデバイス情報の収集を裏の目的として持つものだが、法的には違法と言い切れずグレーな存在だ。ストーカーウェアも違法ではないが、取り扱い注意のソフトウェアだ。

ストーカーウェアについては、2019年10月にUS-CERTが注意喚起を行っている。zscalerは自社のブログで主だったストーカーウェアの分析結果を公開している。ESETのレポートやこれらの注意喚起が指摘するのは、パートナーや子ども、従業員に告知せず、または同意をとらずインストールすることは不正アクセス禁止法(日本なら)などに抵触する違法行為となる点と、ストーカーウェアのベンダーが必ずしもセキュリティ対策に関心を持っていないことだ。

つまり、ストーカーウェアの一部は、開発時にセキュリティ機能が組み込まれておらず、脆弱性も放置されがちということである。

【次ページ】リモートワークがストーカーウェアのニーズを後押し?

セキュリティ総論のおすすめコンテンツ

セキュリティ総論の関連コンテンツ

PR

PR

PR