- 会員限定

- 2021/02/24 掲載

コロナ禍で“16万件増”のサイバー攻撃、調査が示す「流行る手口」とは?

日経BP社で日経コンピュータ副編集長、日経ウォッチャーIBM版編集長、日経システムプロバイダ編集長、主任編集委員などを歴任し、2010年1月からフリーのIT産業ジャーナリストとして活動を始める。2004年度から2009年度まで専修大学兼任講師(情報産業)、2012年度から一般社団法人ITビジネス研究会代表理事を務めるなど、40年にわたりIT産業の動向をウォッチする。主な著書に「IT産業再生の針路」「IT産業崩壊の危機」(ともに日経BP社)がある。

侵入経路の多様化などで境界線防衛が破綻する

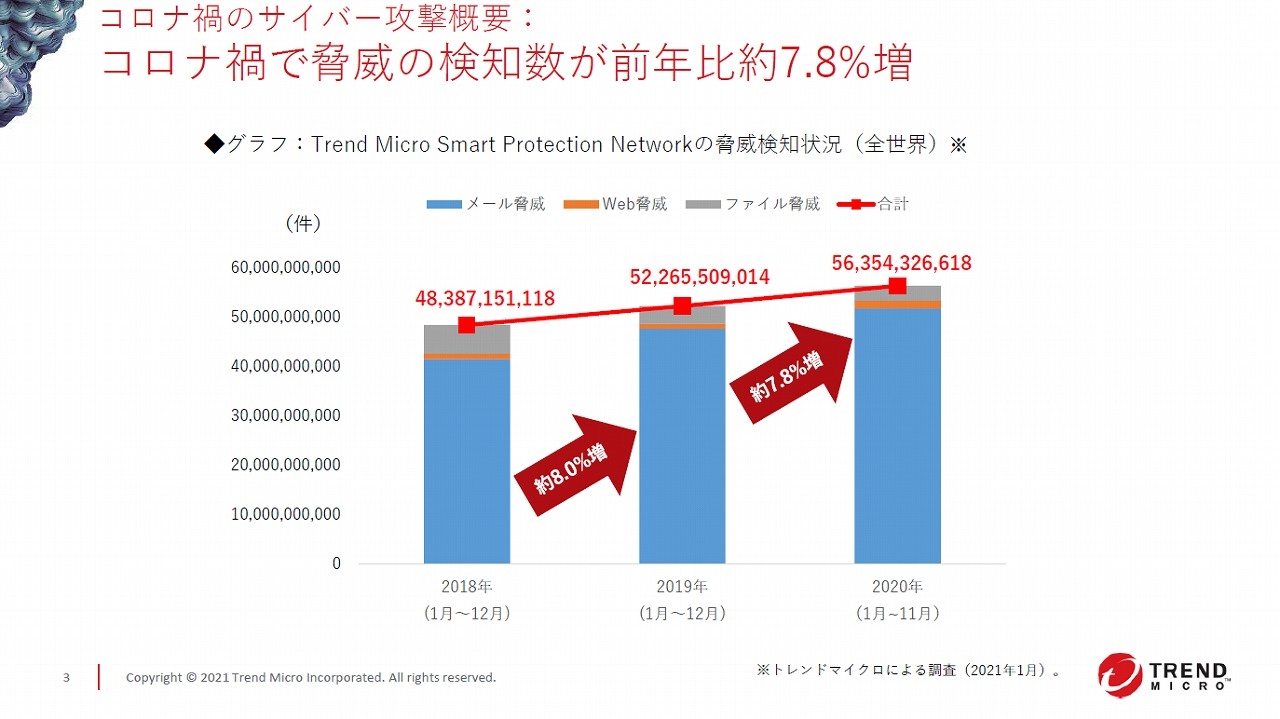

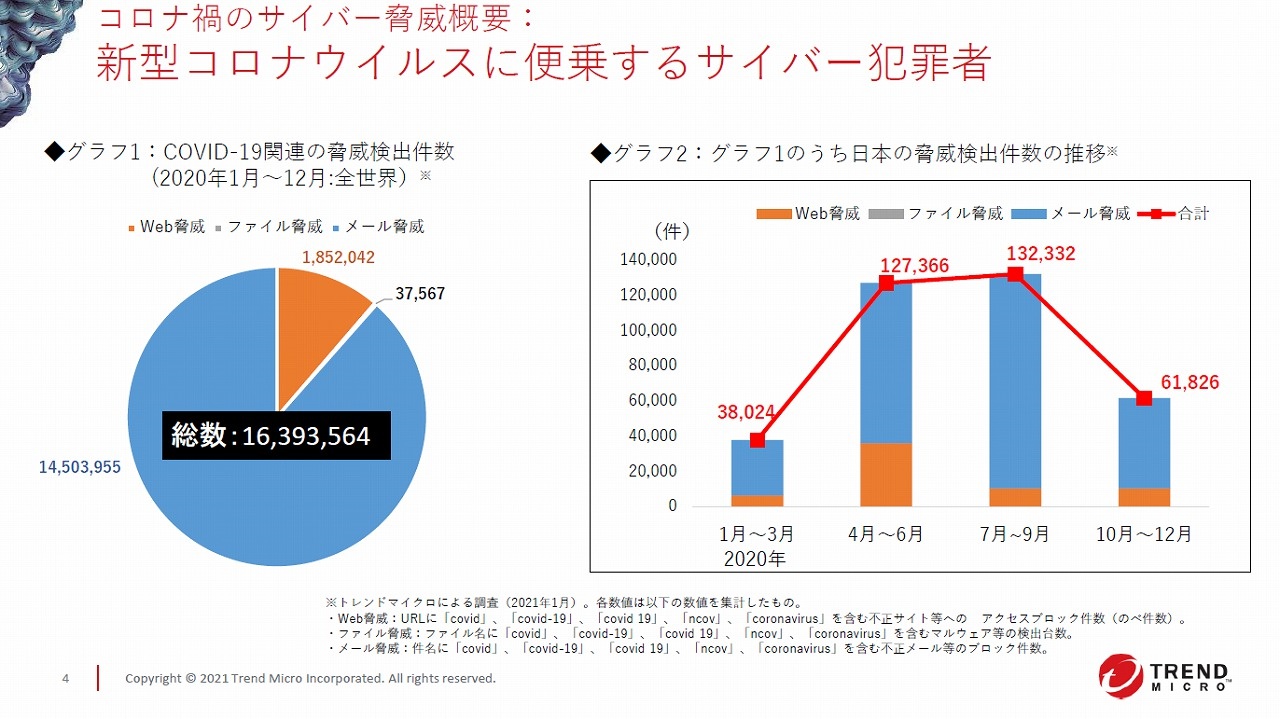

トレンドマイクロによると、サイバー攻撃の脅威検知が増加し続けている(図1)。とくに新型コロナに便乗する犯罪も20年に世界で1600万件以上、日本でも16万件以上を検知する(図2)。セキュリティエバンジェリストを務める岡本 勝之氏は「境界線防衛の破綻」と、増加の3つの理由を説明する。

1つは、侵入経路が多様化することだ。たとえば、「不特定多数を狙ったメール経由の攻撃」というシンプルなものから、潜伏して知らぬ間に感染するタイプのマルウエア「EMOTET」のような「盗んだメールアドレスから経営者らを狙った攻撃」への進化だ。VPNの認証情報を不正に搾取するなど、VPN経由のリスクも拡大している。Zoomなどのテレワークツールにマルウエアを忍ばせての不正侵入も出てくる。

2つめの理由は、クラウドサービスへの攻撃が増えていることである。どこからでもアクセスできるクラウドメールを踏み台にしたり、ゲーマーらが会話に使うコミュニケーションツール「DISCORD」上にマルウエアを置いて、ダウンロードさせたりする手口などだ。原因の多くは、クラウドの設定不備によるものだという。

3つめの理由は、ランサムウエアによる攻撃だ。しかも、不正侵入後に企業内部での活動を活発化させるので、「平文でパスワードを取得する脆弱性を狙ったマルウエア『Mimikatz』などを発見したら、かなりまずい状態にある」(岡本氏)と認識する必要があるという。こうして窃盗した情報を「ばらまくぞ」と脅す犯罪が、20年1月の23件から20年9月には237件と10倍にも増えているという。

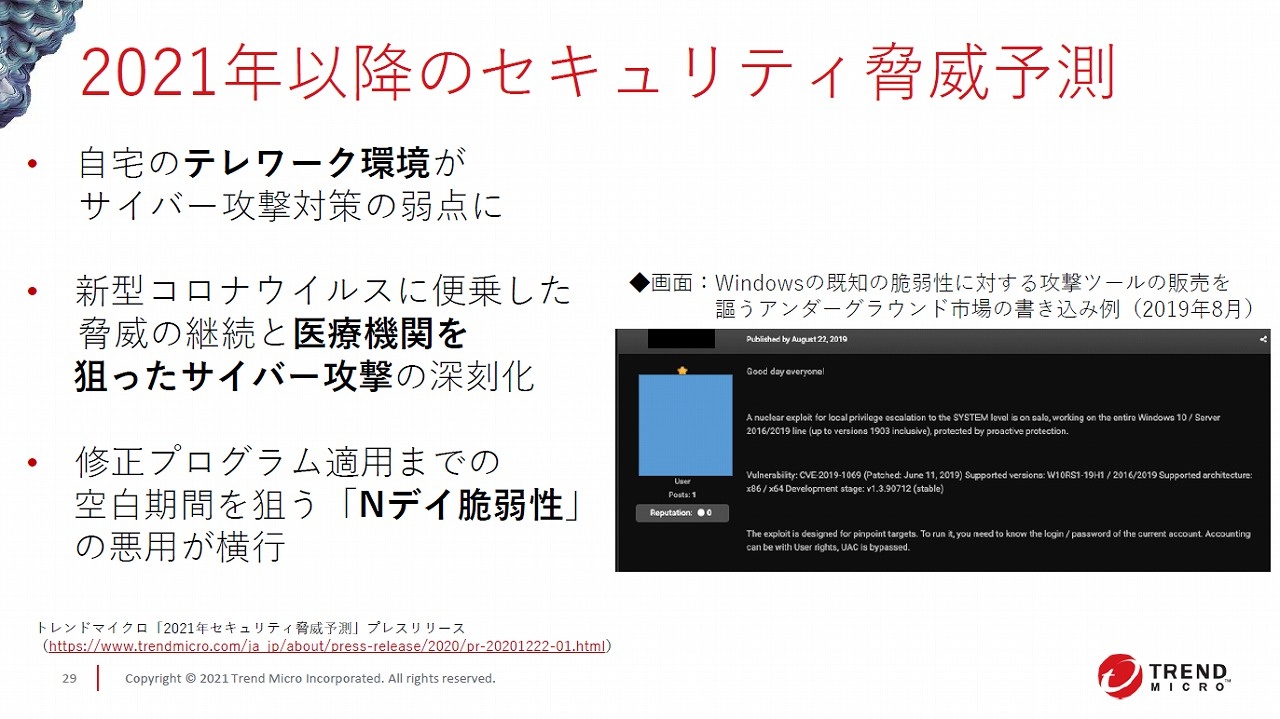

同社はこうした犯罪動向から、21年以降のセキュリティ脅威を予測する(図3)。

1つは、在宅勤務者への攻撃が増えることである。企業内の対策は万全でも、社員個人の自宅のセキュリティ対策は弱いからだ。2つ目は、新型コロナに便乗した犯罪がますます増えることだ。たとえば身代金の要求が中小企業へ広がっていく。3つ目は、脆弱性のアップデートを忘れている企業を狙う攻撃が増えることという。「修正しない空白期間を狙うケース」であり、これらは各社共通の予測でもある。

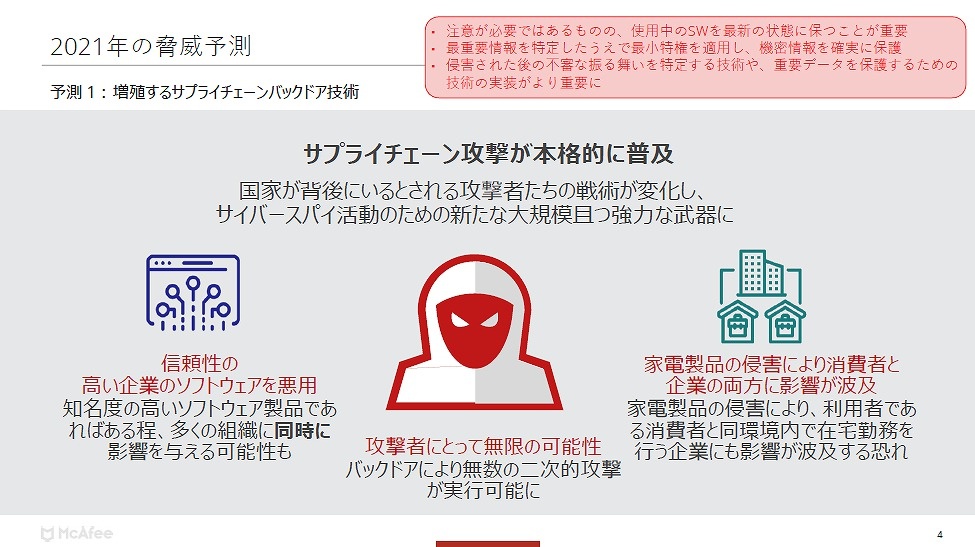

正規ソフトを悪用するサプライチェーンバックドア

マカフィー セールスエンジニアリング本部長 櫻井 秀光氏は、「増殖するサプライチェーンバックドア技術」と「攻撃経路に悪用されるSNS」など6つを21年のサイバー攻撃による脅威と予測する。その1つが、信頼性の高い正規ソフトを最新版に更新すると、ウイルスに感染してしまう「ソフトウエアのサプライチェーン攻撃」だ。ソフトウエアのサプライチェーン攻撃は、これまでのソフトの脆弱性をついたものではなく、ソフトの信頼性までを考えさせられる犯罪といえる(図4)。

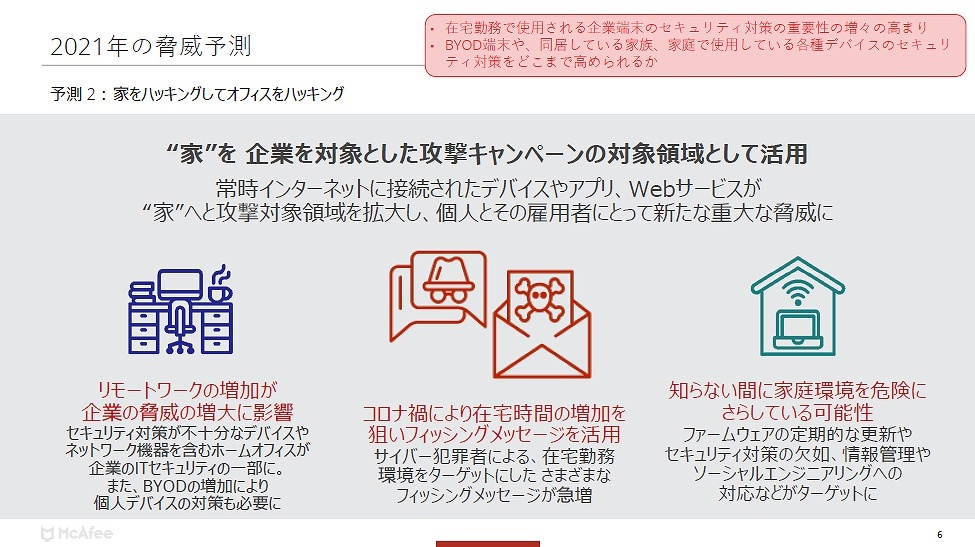

だが、ソフトのアップデートを躊躇(ちゅうちょ)すれば、今度は脆弱性を狙われる。代表例は、SolarWindsが20年末に公表した同社のネットワーク管理ソフトにバックドアが忍ばされていたことである。櫻井氏は家庭へのハッキングにも注意を呼びかける(図5)。ターゲット企業の社員を支配し、機密情報を盗み出す犯罪で、オフィスのような十分なセキュリティ対策が施されていないWifiルーターなどからアクセスされる可能性がある。

在宅勤務者をターゲットに「荷物が届いた」といったフィッシングメールも増えている。

【次ページ】モバイル決済詐欺にQRコードの懸念も

政府・官公庁・学校教育のおすすめコンテンツ

政府・官公庁・学校教育の関連コンテンツ

PR

PR

PR