- 会員限定

- 2025/05/28 掲載

ガートナー流「AI時代のCTEM構築」進め方、成功「5ステップ」と推奨ツールとは

なぜセキュリティ業務は「場当たり対応」が多くなりがち?

セキュリティ業務の現場は、次々と発生する新たな課題に対処することの繰り返しだ。この性質上、1つひとつの課題が場当たり的な対処になりがちな一方、近年は、この場当たり的な対応では組織が疲弊してしまう可能性が高まっている。リモートワーク環境の整備やセキュリティポリシーの策定、ランサムウェア対策など対応すべき課題が急速に増加しているためだ。

これらの課題では多くの場合、人海戦術や力技での対応を余儀なくされ、セキュリティ業務の正当な評価も得られにくくなる。こうした状況に対して、「セキュリティ業務は目標を立てて実行されるべき」と指摘するのは、ガートナーのシニア プリンシパル, アナリストを務める鈴木弘之氏だ。

シニア プリンシパル, アナリスト

鈴木弘之氏

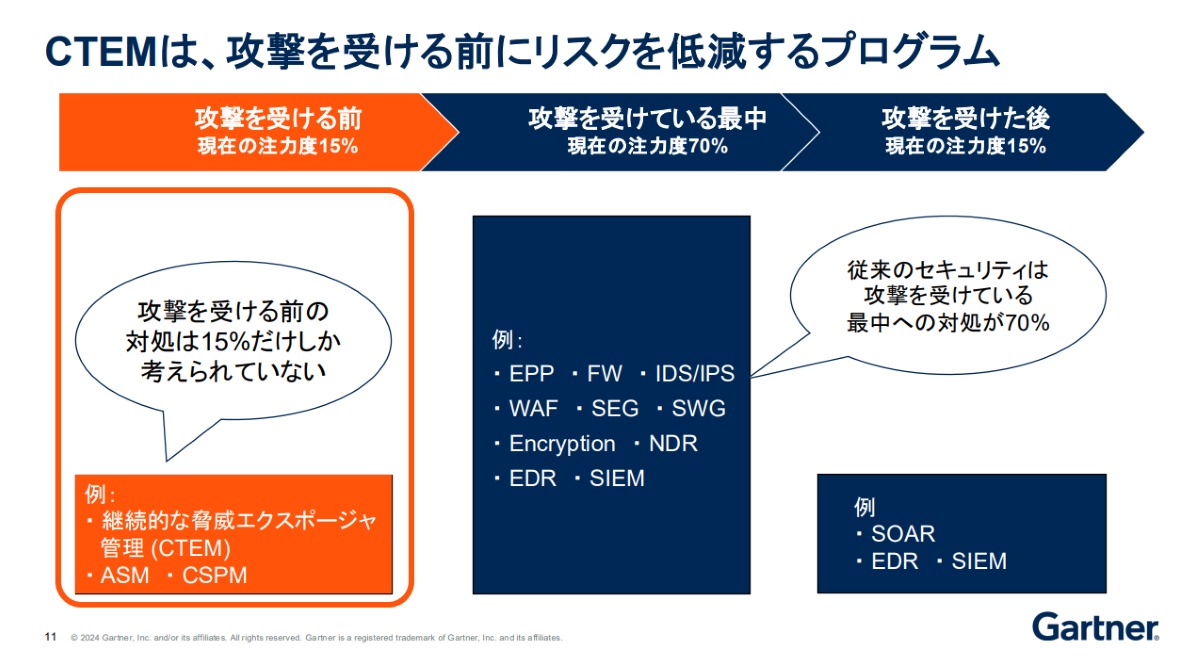

鈴木氏によると、こうしたセキュリティ業務の対処するため、ガートナーはCTEM(Continuous Threat Exposure Management:継続的脅威エクスポージャー管理)という考え方を提唱し、その手法やプロセス、フレームワークをプログラム化しているという。

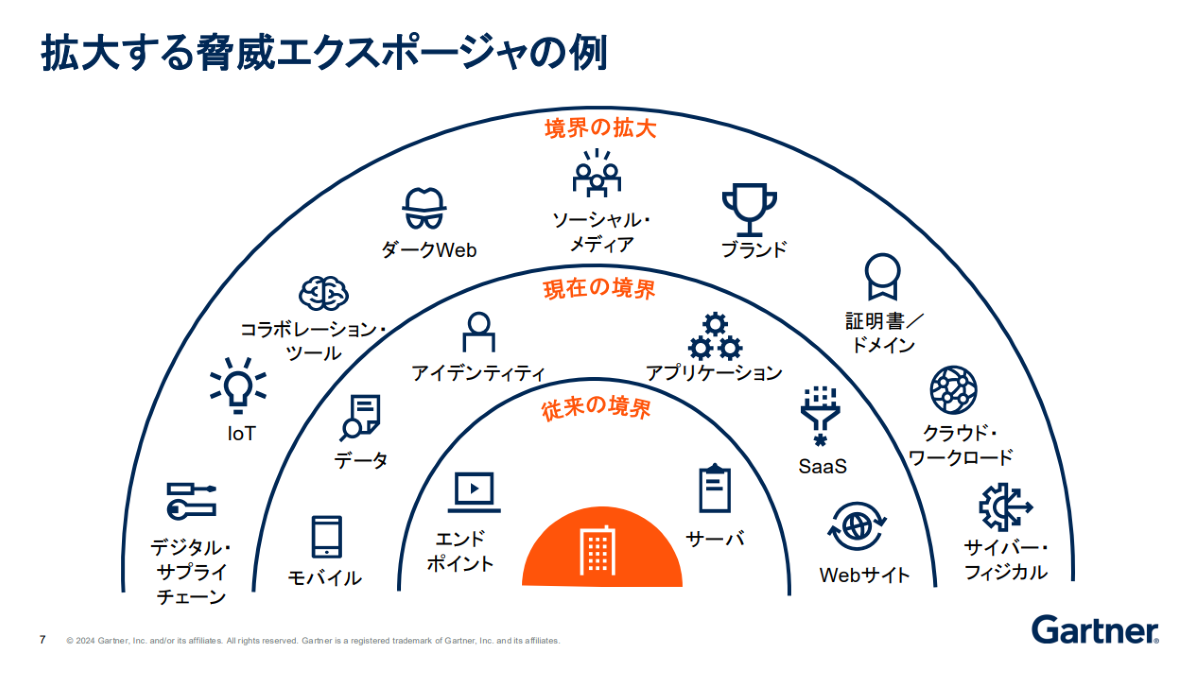

ここで言う「脅威エクスポージャー」とは、「次々に起こる問題の発生要因」となるものだ。「脅威にさらされている箇所」とでもいうとイメージしやすいかもしれない。鈴木氏は「攻撃を受ける可能性がある組織内外のすべて」と説明する。具体的には、エンドポイントやサーバの脆弱性といった組織が直接コントロールできるものから、ダークウェブ上の情報漏洩や偽ドメインの存在といった外部要因まで、幅広い要素が含まれる。

では、このCTEMを導入して、「場当たり対応」のセキュリティ業務から脱却するには、具体的にどんなプロセスを踏めばいいのだろうか。 【次ページ】CTEM構築に不可欠「5つ」のプロセス

ASM・CTEM・脆弱性診断・レッドチームのおすすめコンテンツ

ASM・CTEM・脆弱性診断・レッドチームの関連コンテンツ

PR

PR

PR