- 会員限定

- 2017/07/24 掲載

IoTのセキュリティ対策をガートナーが解説、「困難だが不可能ではない」

あらゆる「モノ」がデジタルでつながる世界のセキュリティとは

IoTという言葉と概念はすでに一般に浸透しているが、OTという言葉は情報システムに関わる人以外にはまだ馴染みが薄いかもしれない。ガートナー リサーチ部門のデイヴィッド・アンソニー・マーディ氏によれば、ガートナーではOTとIoTをそれぞれこのように定義づけている。物理デバイスプロセスイベントの直接的なモニタリングやコントロールにより、変化を検知または引き起こすハードウェアとソフトウェアのこと

IoTとは

オブジェクトの内部状態または外部環境と通信し、感知または対話するための組み込みのテクノロジーを搭載する、個別の物理的な物体をつなぐネットワークのこと

「このような環境の変化に応じて、セキュリティも変わらなければならない。新しい時代に即した新しいモデルが必要だ」と、マーディ氏は話す。

従来、情報セキュリティは「CIA」、すなわち機密性Confidentiality、完全性Integrity、可用性Availabilityの3要素からなると定義されてきた。しかし、あらゆるモノがつながり合う世界では、OTおよびIoTが人や環境に対して物理的な損害を及ぼす懸念があるため、物理的な安全性・信頼性をもシステムによって担保する必要がある。

OTセキュリティはITセキュリティとの融合がカギ

2016年から2017年にかけて、企業・組織におけるサイバーとフィジカルの融合は加速している。「OTとITのセキュリティには類似する問題点が見られ、いくつかの標準があり、特定の業種においては規制もある。また、企業・組織内で、IT部門とOT部門の人の融合が進んでいる」(マーディ氏)

2017年時点のOTセキュリティの現状について、マーディ氏はそう話した。

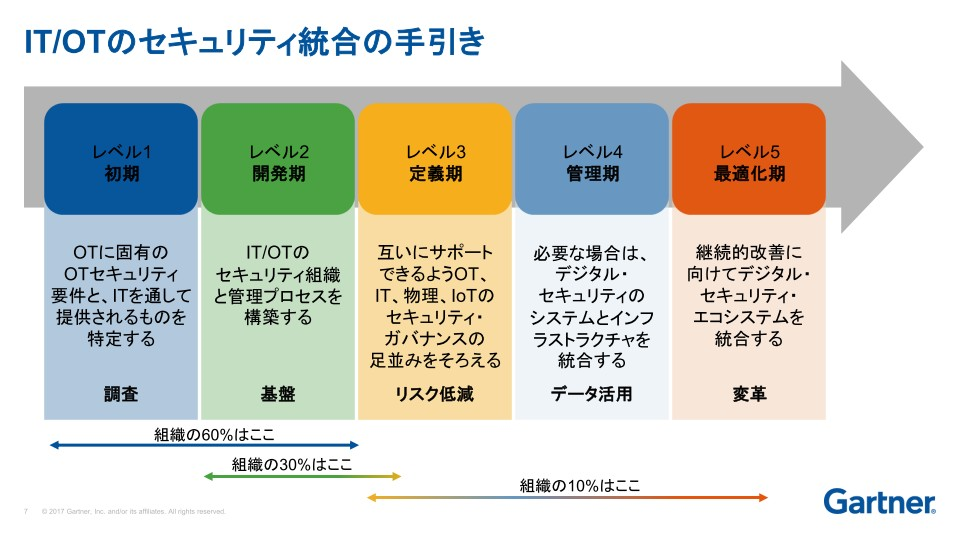

「これは私の好きなフレーム。“Playbook(攻略本)”と呼んで、私のデスクの前に貼っていつでも参照できるようにしている」

そういって示したのが、次の1枚のスライドだ。

このフレームは、ITとOTのセキュリティ統合のプロセスを5つのレベルに分けて考えるもので、組織のセキュリティシステムの統合度合いを確認するのに役立つ。

「OTセキュリティはまだ新しい領域のため、約60%の企業・組織はレベル1(初期)~レベル2(開発期)の段階にあるという。組織内でスコープを一致させてリスクを低減するレベル3(定義期)まで踏み出せている企業・組織は30%程度にとどまる。レベル4(管理期)、レベル5(最適化期)は集まるデータから守るべき対象となるリスクを把握し、組織の意思決定・変革を促すフェーズ。ただ、ここに到達している組織はまだ少ない」(マーディ氏)

ITとOTのセキュリティ統合におけるテクノロジー要件としては、ネットワークのセグメンテーション、アクセス管理、異常のモニタリング・検知がカギとなる。

「新しい領域であるOTセキュリティ市場にも、それらカギとなるテクノロジーをサポートする最新のテクノロジー・ベンダーが数多く出てきている。ただ、多くはサポート対象が断片的だ。すでに確立されたITセキュリティのベンダーと組み合わせて活用しながらバランスを取っていくことが、IT/OTのセキュリティ統合に必要だ」(マーディ氏)

【次ページ】実世界のIoT攻撃が主流に 多様なIoTデバイスをどう守ればいいのか

IoT・M2M・コネクティブのおすすめコンテンツ

PR

PR

PR